Unterschied zwischen DNS- und IP-Leck (und wie verhindern)

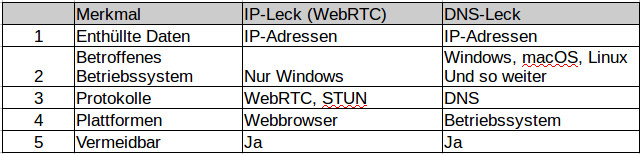

Wegen Schutz der Privatsphäre, Datenschutz und anderen einschlägigen Gründen verschleiern Internet-Anwender ihre tatsächlichen IP-Adressen gerne mit einem VPN Service. Weiterhin verschlüsselst Du damit Deine Daten, während Du im Web surfst. Das funktioniert aber nicht, wenn persönliche Daten wegen einer Security-Lücke oder einer Schwachstelle durch ein Leck entweichen. Es gibt zwei hauptsächliche Möglichkeiten, dass ein VPN persönliche Daten oder die IP-Adresse preisgibt: DNS-Leck und WebRTC-Leck (IP), in der IT auch oft als Leak bezeichnet.

Was ist ein DNS-Leck?

Hast Du das Internet schon mal genutzt, dann kommst Du mit dem sogenannten Domain Name System (DNS) in Berührung, wenn auch nicht wissentlich. DNS ist eine Datenbank bestehend aus Domänen-Namen wie zum Beispiel vpnmentor.com. Die Namen werden in die dazugehörige numerische Adresse (Internet Protocol oder IP) übersetzt. Nur so kannst Du auf die Ressourcen im Internet zugreifen. Vergleiche es am besten mit einem Telefonbuch, nur für das Internet.

Die Namen der Domänen sind nur für Menschen gemacht. Computer verstehen hingegen nur die Zahlen in Form von IP-Adressen (168.212.226.204). Menschliche Anwender können sich diese Nummer aber schlecht merken und deswegen brauchen wir ein DNS. Besuchst Du eine Website oder stellst eine Anfrage an eine Webseite, kontaktiert Dein Computer den DNS Server des Internet Service Providers (ISP) und erbittet die IP-Adresse der Website. Benutzt Du einen Datenschutzdienst wie ein VPN, dann fragt Dein Computer normalerweise bei Deinem VPN Server für DNS Services nach und nicht bei dem des Internet-Anbieters.

Warum passiert so ein Leak?

Es gibt eine Security-Lücke, durch die DNS-Anfragen manchmal an den DNS-Server des Internet Providers geleitet werden und das trotz der Verwendung eines VPN-Dienstes. Diese Schwachstelle ist besser als DNS-Leck oder DNS Leak bekannt. Das passiert durch unverschlüsselte DNS-Anfragen, die außerhalb des VPN-Tunnels stattfinden. Ausgelöst wird die Lücke, weil das Betriebssystem kein universelles oder allgemein gültiges DNS verwendet. Jede Netzwerkkarte kann eigene DNS-Einstellungen haben. Unter bestimmten Umständen wird das System die DNS-Anfragen direkt zu Deinem Internet Provider oder andere Dritte schicken. Im Diagramm unten ist das visualisiert. Das Standard-Gateway und die entsprechenden DNS-Einstellungen des VPN-Dienstes werden dabei nicht beachtet. Somit ist ein Leck entstanden.

Durch diese Schwachstelle kann ein Internet Provider oder ein Schnüffler möglicherweise mitlesen, welche Websites Du besuchst. Verwendest Du ein ein VPN und bekommst mit, dass Deine momentane IP-Adresse durch ein Leck entweicht, dann bedeutet das, Deine DNS-Anfragen werden auch zu Deinem ISP weitergeleitet und nicht nur zum VPN Provider. Einige Internet Provider setzen auf eine Technologie, die sich 'Transparent DNS Proxy' nennt. Damit wird Dein Computer gezwungen, den hauseigenen DNS Service für alle DNS-Anfragen zu verwenden. Es ist egal, ob Du Deine DNS-Einstellungen manuell änderst und nicht die des Providers nimmst.

Was ist ein WebRTC-Leck oder IP-Leak?

2015 hat der Security-Experte Daniel Roesler eine Schwachstelle demonstriert, mit der sich ein Lauschangriff über eine bestimmte Schnittstelle (API) ausführen lässt, die in den meisten Web-Browsern eingebaut ist. Wir sprechen an dieser Stelle von WebRTC oder Web Real Time Communication. Auch darüber lässt sich die aktuelle IP-Adresse des Anwenders auslesen, selbst wenn Du mit einem VPN verbunden bist. WebRTC wird von Computern in verschiedenen Netzwerken für Browser-zu-Browser-Kommunikation, P2P File-Sharing sowie Sprach- und Video-Anrufe eingesetzt.

Wie passiert das?

Es sind nur wenige Zeilen Code notwendig, damit WebRTC die echte IP-Adresse bei der Kommunikation mit einem Internet-basiertem Server ausgibt, der als STUN (Session Traversal Utilities for NAT) bekannt ist. Der STUN Server ermöglicht es Computern und Geräten im internen Netzwerk, Deine öffentliche IP-Adresse zu finden. VPN verwendet ebenfalls STUN Server, um die internen Netzwerkadressen in die öffentlichen zu übersetzen und umgekehrt. Damit das funktioniert, hält der STUN Server während einer Verbindung eine Datenbank mit sowohl Deiner VPN-basierten IP-Adresse als auch der lokalen vor.

Das Leck hat nichts damit zu tun, wie sicher Dein VPN ist. Die Schwachstelle liegt bei WebRTC in Deinem Browser. Akzeptiert WebRTC in Deinem Browser Anfragen von einem STUN Server, schickt es eine Antwort an den STUN Server, die sowohl die private (interne) IP-Adresse als auch die öffentliche enthält. Ein paar andere Daten sind ebenfalls noch enthalten.

Das Ergebnis dieser Anfrage, die genau genommen die aktuelle IP-Adresse des Anwender ist, lässt sich dann mit JavaScript auslesen. Der Browser muss dafür lediglich WebRTC und JavaScript unterstützen. Ist in Deinem Browser WebRTC aktiviert, akzeptiert er in der Regel auch STUN-Anfragen und schickt eine Antwort an den STUN Server.

Unterm Strich lässt sich sagen, dass kein System perfekt ist. Ab und zu gibt es eben Security-Lücken. Deswegen ist es wichtig, dass Du Dich für einen seriösen VPN Provider entscheidest, der proaktiv auf Schwachstellen reagiert, sobald diese entdeckt sind. Teste Dein VPN unbedingt auf die hier beschrieben Lecks und reagiere entsprechend.

Bitte kommentiere, wie dieser Artikel verbessert werden kann. Dein Feedback ist wichtig!