10 besten VPN für Deutschland in 2024 – Sicher & schnell

- Wie Du das beste VPN für Dich wählst

- Beste VPN-Services – komplette Analyse (aktualisiert 2024)

- ExpressVPN – bestes VPN insgesamt für Geschwindigkeit, Sicherheit und Zuverlässigkeit

- CyberGhost – spezielle Server für zuverlässiges Spiele, Streaming und Torrents

- Private Internet Access – stark anpassbare Einstellungen ermöglichen ein ausgewogenes Verhältnis zwischen Geschwindigkeit und Sicherheit

- NordVPN – Bedrohungsschutz für erweiterte Sicherheit bezüglich Werbung, Tracker und Malware

- Surfshark – einzigartige Sicherheitsfunktionen zum Schutz Deiner Daten

- Beste VPN-Dienste: schnelle Vergleichstabelle

- Schnellanleitung: Wie man ein VPN in drei einfachen Schritten installiert

- Forschungsmethode: Wie wir VPNs bewerten und vergleichen

- Darum benötigst Du ein VPN

- FAQ zu den besten VPN-Diensten

- Erhalte jetzt den besten VPN-Dienst

ExpressVPN – das schnellste verfügbare VPN. Es ist super sicher, benutzerfreundlich, toll zum Streamen und erschwinglich. Erhalte mit diesem speziellen Angebot 49% Rabatt.

Einen gutes universelles VPN zu finden, kann sich unmöglich anfühlen. Einige VPNs haben zuverlässige Server für das Streaming, aber keine starken Sicherheitsfunktionen. Andere sind super sicher, verlangsamen Deine Verbindung aber so stark, dass selbst das Surfen frustrierend wird. Ganz zu schweigen von den Dutzenden nicht vertrauenswürdigen VPNs, die Deine Online-Aktivitäten verfolgen oder Deinen Datenverkehr nicht richtig verschlüsseln.

Um Dir Zeit und Ärger zu ersparen, hat unser Team von Cybersecurity-Experten auf der ganzen Welt monatelang über 300 VPN-Dienste getestet, um die besten zu finden.

Diese VPNs haben alle eine globale Server-Abdeckung und eignen sich hervorragend für Streaming Deiner lokalen Inhalte in HD oder UHD. Außerdem schützen sie Deine Verbindung, ohne sie zu verlangsamen und halten Deine Online-Aktivitäten privat. Einige davon sind sogar leistungsstark genug, um in Ländern mit strenger Internetzensur zu funktionieren.

TLDR: Unsere erste Wahl ist ExpressVPN. Das liegt an seiner Branchen-führenden Sicherheitsfunktionen und beeindruckenden Geschwindigkeiten für Streaming, Torrents und Spiele. Aber es zeichnet sich auch durch sein starkes Engagement für die Privatsphäre Deiner Online-Aktivitäten aus.

Du kannst ExpressVPN risikofrei testen. Das liegt an der 30-tägigen Geld-Zurück-Garantie. Es gibt einen 24/7 Live-Chat mit einem reaktionsschnelle Kundenservice, der Dir in Deiner Sprache mit sämtlichen Fragen oder Sorgen hilft. Bist Du nicht so beeindruckt wie wir, kannst Du Dir den vollen Preis zurückerstatten lassen.

Teste unser #1 empfohlenes VPN >>

Wenig Zeit? Hier sind die besten VPN-Dienste 2024

- Empfehlung der RedaktionExpressVPN

bestes VPN mit robuster Sicherheit, hohen Geschwindigkeiten und tollem Streaming.70% unserer Leser nehmen ExpressVPN - CyberGhost

Server für reibungsloses Streaming, schnelle Torrents und störungsfreies Spielen optimiert. - Private Internet Access

viele Einstellungen, die Du auf Geschwindigkeit und Sicherheit anpassen kannst. - NordVPN

integrierter Bedrohungsschutz, der Werbung, Tracher und schädliche Websites blockiert. - Surfshark

rotierende IPs, CleanWeb, Tarnmodus und mehr, um Deine Verbindung zu schützen.

Wie Du das beste VPN für Dich wählst

Wir können dir alle Nachforschungen und Testergebnisse der Welt geben. Kommt es aber darauf an, bist Du derjenige, der ein VPN auswählen muss. Obwohl einige zweifellos besser sind als andere, hängt das beste VPN für jeden Einzelnen von seinen persönlichen Bedürfnissen und Vorlieben ab.

Hier ist eine kurze Anleitung in drei Schritten, um das richtige VPN für Dich zu finden.

- Identifiziere Deine Prioritäten. Sicherheit oder Unterhaltung? Manche VPNs spezialisieren sich auf das eine oder das andere, aber die besten vereinen beides.

- Definiere dein Ziel. Bestimme deinen Anwendungsfall (Datenschutz, Streaming, Spiele, Torrents oder eine Mischung aus allem) und wie oft du das VPN nutzen wirst. Damit priorisierst Du die Suche nach Funktionen.

- Lege Dein Budget fest. Entscheide, wie viel Du ausgeben möchtest und ob Du monatlich oder langfristig zahlen willst. Top-VPNs haben häufig Sonderangebote, aber bedenke, dass ein höherer Preis nicht immer einen besseren Dienst bedeutet.

Schlüsselfunktionen

Achte auf diese Funktionen, wenn Du VPN-Bewertungen liest. Unserer Erfahrung nach sind das die wichtigsten, die Du beachten solltest.

- Datenschutz und Sicherheit. Nimm ein Keine-Logs-VPN mit geprüften Datenschutzrichtlinien, Verschlüsselung mit 256-Bit, IP/DNS-Leckschutz und sicheren Protokollen wie OpenVPN und WireGuard.

- Streaming. Für optimales Streaming suchst Du Dir VPNs mit großen Server-Netzwerken in Deinem Land und hohen Geschwindigkeiten, um störungsfrei in HD zu streamen. Achte zudem darauf, dass sie zuverlässig für Deine Streaming-Konten funktionieren, etwa Netflix, Hulu, BBC iPlayer oder DAZN.

- Torrents. Wähle ein VPN für Torrents, das Deine IP maskiert, den Datenverkehr verschlüsselt und P2P-Profile anbietet. Du brauchst zudem hohe Geschwindigkeiten und möchtest vielleicht optionale Funktionen wie SOCKS5-Proxys.

- Benutzerfreundlichkeit. Ein gutes VPN sollte native Apps für mehrere Plattformen haben und Router- oder Smart-DNS-Lösungen für Geräte anbieten, die keine VPNs unterstützen. Alle VPNs in dieser Liste bieten einfach zu installierende Apps für beliebte Geräte auf ihren Websites, etwa Windows, macOS, Android, iOS, Linux und mehr.

- Firewalls umgehen. Achte auf Funktionen wie Verschleierung, um den VPN-Datenverkehr zu verschleiern und stelle sicher, dass das VPN in restriktiven Ländern getestet wurde. Benötigst Du etwa ein VPN für China, stelle sicher, dass es dort funktioniert. Der 24/7 Kundenservice ist ein Pluspunkt an dieser Stelle, denn Du kannst jederzeit die Informationen bekommen, die Du benötigst.

Beste VPN-Services – komplette Analyse (aktualisiert 2024)

1. ExpressVPN – bestes VPN insgesamt für Geschwindigkeit, Sicherheit und Zuverlässigkeit

April 2024 getestet

| Beste Funktion | Die höchsten Geschwindigkeiten, die wir getestet haben, starke Sicherheitsfunktionen und Vielseitigkeit |

| Server-Netzwerk | 3.000 Server in 105 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | Bis zu 8 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, Zattoo, RTL+, SAT.1, ARD, ProSieben, ZDF, Sport1, Amazon Freevee, Servus TV, ORF und mehr |

| Deutschsprachige App-UI | Ja |

| Kundenservice auf Deutsch | Live-Chat (durch automatische Übersetzung) und Wissensdatenbank |

ExpressVPN ist das beste universelle VPN, das unser globales Team von VPN-Experten getestet hat. Es bietet unglaublich hohe Geschwindigkeiten und starke Sicherheit.

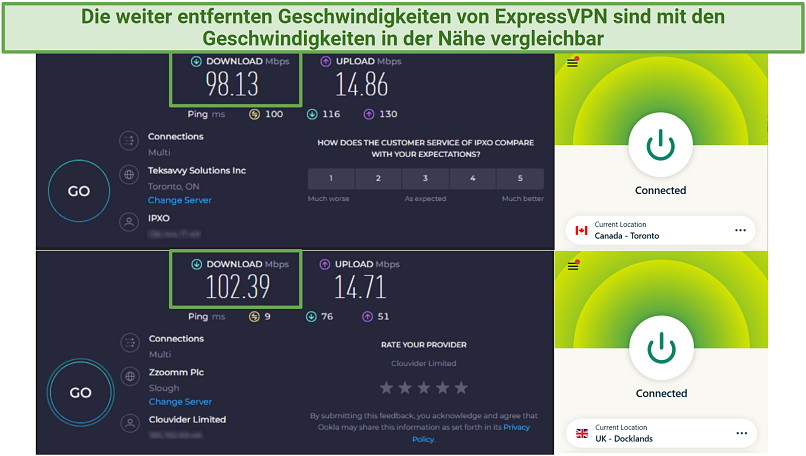

Zunächst ist ExpressVPN das schnellste VPN, das wir sowohl bei nahen als auch entfernten Verbindungen getestet haben. Unser VPN-Geschwindigkeitstester in Großbritannien testet konsequent mehrere Server mit dem für Geschwindigkeit optimierten Lightway-Protokoll. Im Durchschnitt beeinflusst ExpressVPN die Verbindungsgeschwindigkeit kaum. Lokale Geschwindigkeiten wurden nur um 5 % verlangsamt, während Verbindungen zu Servern, die Tausende von Kilometern entfernt sind, nur eine Verlangsamung um 10 % gab.

Diese Ergebnisse basieren auf einer Grundgeschwindigkeit von 105,51 MBit/s

Diese Ergebnisse basieren auf einer Grundgeschwindigkeit von 105,51 MBit/s

Benutzerfreundlich und perfekt für Streaming

Die globale Serverabdeckung von ExpressVPN stellt sicher, dass Du zuverlässige Verbindungen in Deiner Nähe hast, um Deine lokalen Inhalte zu streamen. Potenzielle Verlangsamungen durch überfüllte Server werden vermieden.

Auch wenn Du mit ExpressVPN und anderen Diensten theoretisch Inhalte anschauen kannst, die in Deinem Land nicht lizenziert und verfügbar sind, verstößt das gegen die AGB der meisten Streaming-Plattformen. Außerdem könnte es sogar eine Urheberrechtsverletzung darstellen, die das Team und ich nicht gutheißen oder unterstützen. Wir bitten Dich dringend, ein VPN verantwortungsvoll und legal zu nutzen.

Unser global verteiltes Team hat es von den jeweiligen lizenzierten Standorten aus mit mehr als 10 Netflix-Bibliotheken getestet. Alle konnten schnell und verzögerungsfrei Streamen. Auch mit Hulu, Disney+ und Amazon Prime Video hat es gut funktioniert, während mein amerikanischer Kollege es von den USA aus getestet hat. Unser britisches Team bestätigte, dass es auch mit Sky Go und BBC iPlayer reibungslos funktionierte.

Es hat eine Smart-DNS-Funktion (MediaStreamer), womit Du es für Streaming in hoher Qualität auf Geräten konfigurieren kannst, die normalerweise keine VPNs unterstützen. Das sind etwa Smart-TVs. Bedenke, dass es Deinen Datenverkehr nicht wie eine normale VPN-Verbindung verschlüsselt.

Da es native Apps für die gängigsten Geräte und Betriebssysteme gibt, ist die Installation einfach. Auch die Browser-Erweiterungen sind erstklassig. Sie sind wie eine Fernbedienung für die Haupt-VPN-App und bieten kompletten Schutz. Die meisten Dienste bieten mit ihren Browser-Erweiterungen nur Proxy-Verbindungen an. Mein einziger Kritikpiunkt an den Apps ist, dass die Linux-Oberfläche benutzerfreundlicher sein könnte.

Du kannst ExpressVPN auch ganz einfach auf Deinem Router installieren. Das liegt an der angepassten Firmware. Im Gegensatz zu anderen VPNs musst Du den Code Deines Routers nicht verändern, um ihn manuell zu installieren. Lade einfach die Firmware von der ExpressVPN-Website herunter und lass Dich durch den Prozess führen. Noch einfacher ist es, wenn Du den Aircove-Router von ExpressVPN kaufst. Er ist für die Zusammenarbeit mit dem VPN vorkonfiguriert und das spart Dir Zeit.

ExpressVPN unterstützt Teilen via P2P in seinem gesamten Netzwerk. Das macht es einfach, einen schnellen und unbelasteten Server zu finden. Es unterstützt zwar nur die Port-Weiterleitung über den Router, aber mit Split-Tunneling kannst Du auch bei Torrents die Geschwindigkeit maximieren. Ich verwende es, um nur meinen BitTorrent-Datenverkehr zu verschlüsseln, während alles andere in meinem lokalen Netzwerk bleibt.

Erstklassige Sicherheit und Datenschutz

Der Grund, warum ich diesem VPN vertraue, ist, dass ExpressVPNs Ansprüche an die Sicherheit und den Datenschutz durch Branchen-führende Funktionen und Audits von Dritten bestätigt werden. Das Lightway-Protokoll, die Apps und die Browser-Erweiterungen wurden mehreren Sicherheitsprüfungen unterzogen, um zu beweisen, dass sie wasserdicht sind. Außerdem hat KPMG (eine renommierte Wirtschaftsprüfungsgesellschaft) 2022 die Keine-Logs-Richtlinie von ExpressVPN bestätigt.

Zusätzliche Sicherheits- und Datenschutzfunktionen:

- Datenschutz. Es hat seinen Sitz auf den Britischen Jungferninseln und außerhalb der Gerichtsbarkeit der 14-Eyes-Allianz. Außerdem löschen RAM-basierte Server (die so genannte TrustedServer-Technologie) Deine Daten nach jedem Neustart.

- Verschlüsselung nach Militärstandard. Es kombiniert Verschlüsselung mit AES 256-Bit mit SHA512-Hashing und einem 4096-Bit-RSA-Schlüssel. Selbst für den geschicktesten Hacker ist es praktisch unmöglich, sie zu knacken. Perfect Forward Secrecy stellt zudem sicher, dass selbst in dem unwahrscheinlichen Fall, dass ein Schlüssel entdeckt wird, keine vergangene oder zukünftige Kommunikation gefährdet ist.

- Keine Datenlecks. Network Lock ist der Notausschalter von ExpressVPN, der verhindert, dass Deine Daten offengelegt werden, wenn die Verbindung zum VPN plötzlich getrennt wird. ExpressVPN bietet zudem DNS/IP- und WebRTC-Leckschutz.

- Verschiedene Protokolle. Neben Lightway hast Du auch Zugriff auf OpenVPN und IKEv2, allerdings nur unter macOS.

- Bedrohungsmanager. ExpressVPN hat eine Blockliste mit Websites, die für Tracking und Malware bekannt sind. Damit wird verhindert, dass Dein Gerät mit diesen dubiosen Servern kommuniziert. Du kannst die Funktion auch so anpassen, dass Pop-up-Werbung oder Websites für Erwachsene mit einem einzigen Klick blockiert werden.

- Tarnung auf jedem Server. Diese Funktion ermöglicht es ExpressVPN, in Ländern mit strenger Zensur zu funktionieren, etwa China.

Solider Kundenservice und zuverlässige Garantie

Du kannst ExpressVPN selbst risikofrei testen, weil es eine 30-tägige Geld-Zurück-Garantie gibt. Als ich das getestet habe, war es ganz einfach. Ich habe einfach den 24/7 Live-Chat genutzt, um meine Rückerstattung zu beantragen. Der Mitarbeiter stellte mir ein paar Fragen zu meinen Erfahrungen und genehmigte die Rückerstattung sofort. Mein Geld hatte ich zwei Tage später wieder auf meinem Konto.

ExpressVPN eignet sich am besten für …

- Allgemeine Vielseitigkeit – die Kombination aus hohen Geschwindigkeiten, starker Sicherheit und Zuverlässigkeit macht ExpressVPN zu einer zentralen Anlaufstelle für eine breite Palette von Online-Aktivitäten, einschließlich Streaming, Torrents, Spiele und sicheres Surfen. Es ist außerdem eines der einzigen VPNs, das nachweislich in China funktioniert und all diese Aktivitäten ausführen kann.

ExpressVPN ist möglicherweise nicht am besten für …

- Nutzer mit kleinem Budget – ExpressVPN ist nicht das billigste Unternehmen auf meiner Liste (mit Paketen ab €6,29/Monat). Allerdings gibt es auf der Website Rabatte. Ich bekam 49% Rabatt, als ich ein langfristiges Paket abonnierte.

2. CyberGhost – spezielle Server für zuverlässiges Spiele, Streaming und Torrents

| Beste Funktion | Optimierte Server machen es zu einem der benutzerfreundlichsten VPNs |

| Server-Netzwerk | 11.690 Server in 100 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | 7 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, ZDF, YouTube DE, Zattoo DE, ARD, Comedy Central DE, RTL+ (TVNOW), Play SRF, Servus TV, ORF und mehr |

| Deutschsprachige App-UI | Ja |

| Kundenservice auf Deutsch | Live-Chat, E-Mail und Wissensdatenbank |

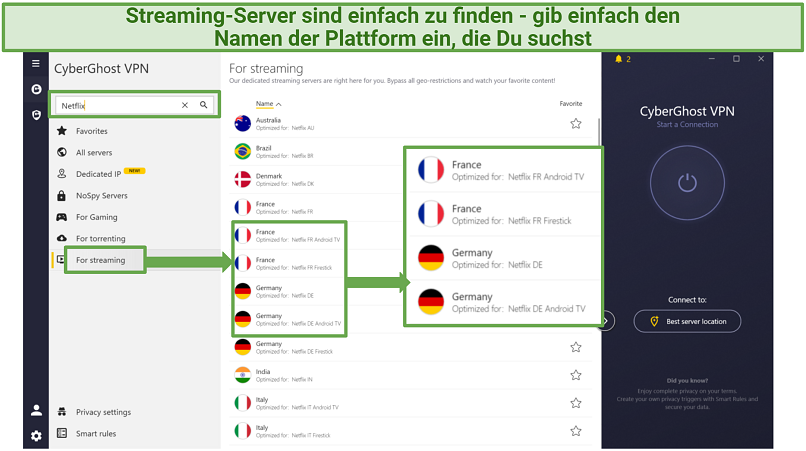

CyberGhost ist eines meiner favorisierten Streaming-VPNs mit speziellen Servern in Deutschland die entwickelt wurden, damit sie Dir schnelle und zuverlässige Verbindungen bieten, damit Du lokale Inhalte genießen kannst. Sie sind alle entsprechend der Plattform markiert, mit der es am besten funktioniert.

Mein Kollege aus den Vereinigten Staaten nutzt und testet den Netflix US-Server von CyberGhost seit fast 3 Jahren und hat noch nie eine langsame oder verzögerte Verbindung gehabt. Auch andere internationale Kollegen haben berichtet, dass bei ihren Tests die optimierten Streaming-Server von CyberGhost durchweg mit den vorgesehenen Plattformen innerhalb ihrer jeweils lizenzierten Länder funktionierten. Das VPN funktionierte unter anderem mit Disney+, BBC iPlayer, Amazon Prime Video und vielen anderen Anbietern.

CyberGhost bietet Streaming-Server für mehr als 30 internationale Streaming-Plattformen

CyberGhost bietet Streaming-Server für mehr als 30 internationale Streaming-Plattformen

Die optimierten Server für Spiele und Torrents bieten ebenfalls ein großartiges Erlebnis. Die Spiele-Server sind für niedrige Ping-Werte und zuverlässige Geschwindigkeiten ausgelegt. Die Torrent-Server bieten hingegen hohe Sicherheit und hohe Download-Geschwindigkeiten. Ich habe mich von Portland aus mit dem Spiele-Server in New York verbunden, um Call of Duty: Warzone online mit Freunden zu spielen. Mit einem konstanten Ping von nur 41 ms hatte ich nur eine Geringe Verzögerung.

Branchen-führender Datenschutz und Sicherheit

CyberGhost beweist sein Engagement für den Schutz Deiner Daten, indem es einige einzigartige Datenschutz- und Sicherheitsfunktionen bietet. Ich weiß, dass ich immer geschützt bin, egal, ob ich Schutz im öffentlichen WLAN brauche, vor Malware geschützt werden muss oder mehr Privatsphäre bei der Arbeit mit sensiblen Daten im Internet haben möchte.

Zusätzliche Sicherheits- und Datenschutzfunktionen:

- Rumänische Basis und NoSpy-Server. Der Hauptsitz von CyberGhost liegt außerhalb der Zuständigkeit der 14-Eyes-Allianz. Dort gibt es auch eine Reihe privater Server (NoSpy), die ausschließlich von CyberGhost-Mitarbeitern verwaltet werden. Damit ist das Risiko minimiert, dass Deine Daten abgefangen werden.

- Anpassbarer Schutz. Die Funktion Inhalte blockieren hilft bei der Vermeidung von Werbung, Trackern und Malware. Die Smart Rules schützen Dich in öffentlichen WLANs, weil Du damit bestimmen kannst, wann und wo die App Deinen Datenverkehr schützt. Smart Rules gestatten Dir auch die Konfiguration von „Ausnahmen" bezüglich Apps und Websites (wie Split-Tunneling).

- Hochwertige Protokolle. Du hast die Wahl zwischen IKEv2, L2TP/ IPSec, OpenVPN und WireGuard. Leider gibt es OpenVPN aber nicht für iOS oder macOS.

- Dedizierte IP-Option. Du kannst sie gegen eine geringe monatliche Gebühr erhalten – es ist eine "persönliche" IP-Adresse, auf die nur du Zugriff hast. Somit kannst Du Überlastung vermeiden und verhindern, dass Websites sie als VPN-Verbindung erkennen. Sie sind in den USA, Großbritannien, Kanada, Deutschland und Frankreich verfügbar.

- Verlässlicher Datenschutz. Die Keine-Logs-Richtlinie wurde von Deloitte geprüft. Es wurde bestätigt, dass Deine Daten niemals gespeichert werden. Genau wie ExpressVPN hat CyberGhost auf Server ohne Festplatten umgestellt. Damit wird sichergestellt, dass Deine Daten nicht gespeichert werden.

- Sicherheit steht an erster Stelle. Du bekommst Verschlüsselung mit 256-Bit sowie Perfect Forward Secrecy, um Hacker von Deinen persönlichen Daten fernzuhalten. Zudem gibt es einen DNS/IP-Leck-Schutz und einen Notausschalter.

Benutzerfreundliche Apps und schnelle Verbindungen

CyberGhosts Apps sind schick und benutzerfreundlich. Du kannst die meisten Funktionen mit nur einem Klick aktivieren. Es gibt auch kostenlose Browser-Erweiterungen, aber das sind nur Proxys und nicht in jedem Land verfügbar. Obwohl es mit vielen populären Betriebssystemen (wie Windows, macOS und Linux) kompatibel ist, gehört das Chromebook nicht dazu.

Bei Verbindungen in der Nähe ist es schnell. Wir haben drei Server in der Nähe (in Großbritannien, Frankreich und Deutschland) getestet und im Durchschnitt nur etwa 5 % verloren. Der japanische Server war ebenfalls schnell und verlor nicht mehr als 23 % der Grundgeschwindigkeit. Einer der australischen Server reduzierte die Geschwindigkeit allerdings um etwa 70 %. Glücklicherweise verfügt CyberGhost über ein großes Server-Netzwerk, sodass wir einen anderen australischen Server finden konnten, bei dem wir nur 27 % Geschwindigkeitsverlust hatten.

Erschwingliche Pakete und sehr lange Garantie

Die Pakete sind erschwinglich. Es gibt auch eine 24-stündige kostenlose Testversion, womit Du alle Funktionen testen kannst. Weil das Testen eines VPNs viel Zeit in Anspruch nimmt, habe ich mich für CyberGhost mit seiner 45-tägige Geld-Zurück-Garantie entschieden. Sie gibt es mit allen langfristigen Paketen (Du bekommst mit dem kurzfristigen Paket 14 Tage).

Auf die Rückerstattungsrichtlinie kannst Du Dich verlassen. Davon habe ich mich durch einen Test selbst überzeugt. Wie ExpressVPN bietet es einen 24/7 Live-Support, den ich als freundlich und sachkundig empfand.

CyberGhost eignet sich am besten für …

- Unterhaltung – Mit seinen optimierten Servern ist CyberGhost ideal für Streaming, Spiele und Torrents. Zudem verfügt es über eine Smart-DNS-Funktion, sodass Du auf mehr Geräten streamen kannst.

CyberGhost ist möglicherweise nicht am besten für …

- Einsatz in Ländern mit strenger Zensur – CyberGhost funktioniert nicht in Ländern mit strenger Zensur wie China und den Vereinigten Arabischen Emiraten.

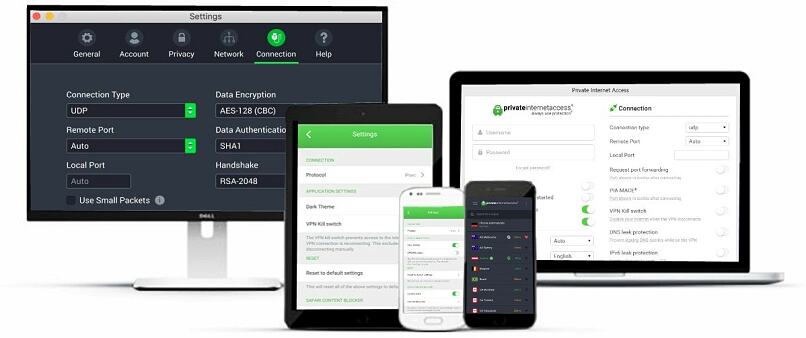

3. Private Internet Access – stark anpassbare Einstellungen ermöglichen ein ausgewogenes Verhältnis zwischen Geschwindigkeit und Sicherheit

| Beste Funktion | Viele einstellbare Funktionen zu einem guten Preis |

| Server-Netzwerk | 29.650 Server in 90 Länder (auch in Deutschland) |

| Simultane Geräteverbindungen | Unbegrenzt |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja |

Private Internet Access (oder PIA) bietet herausragende Sicherheit für einen günstigen Preis. Daher wurde es in den letzten Jahren zu einem immer beliebteren VPN. Zudem erhältst Du unbegrenzt viele Geräteverbindungen, was dieses VPN zu einem wirklich guten Angebot macht.

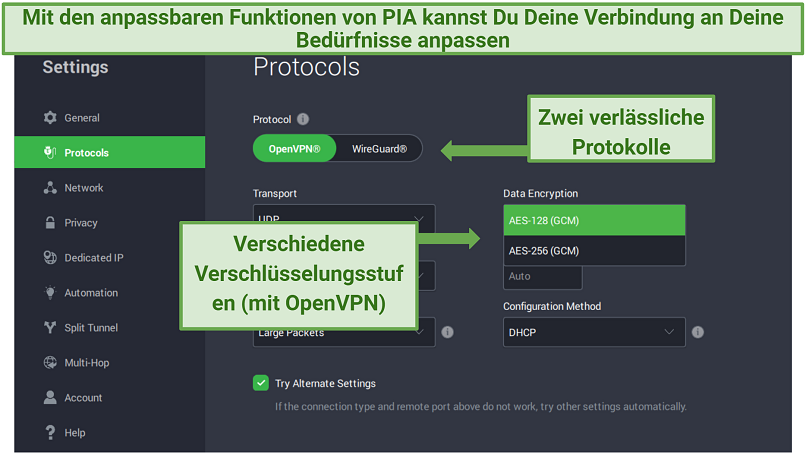

Komplett anpassbare Sicherheitsfunktionen

Du bekommst komplette Kontrolle über Deine Verbindung, um es nach Deinen Anforderungen zu personalisieren. Du hast die Wahl zwischen zwei beliebten VPN-Protokollen: OpenVPN und WireGuard. Für schnelles Streaming habe ich auf WireGuard gewechselt, das OpenVPN in unseren Geschwindigkeitstests um 9 % übertroffen hat.

Geht es um meine Bankkonten, hat Sicherheit für mich oberste Priorität. Deshalb verwende ich das sehr sichere OpenVPN-Protokoll. Außerdem gefällt mir, dass Du Deine bevorzugte Verschlüsselungsstufe auswählen kannst – entweder 128-Bit oder 256-Bit. Um meine vertraulichen Daten sehr geschützt zu halten, erhöhe ich meine Verschlüsselungsstufe immer auf 256-Bit.

Du findest viele weitere Anpassungsoptionen (einschließlich MACE), wenn Du auf die Registerkarten im linken Bereich klickst

Du findest viele weitere Anpassungsoptionen (einschließlich MACE), wenn Du auf die Registerkarten im linken Bereich klickst

Zusätzliche Sicherheits- und Datenschutzfunktionen:

- Sicherheitsschichten – PIA hat einen integrierten Werbeblocker und Malware-Blocker namens MACE. Du kannst auch "Multi-Hop" aktivieren, um Deine Verbindung durch einen SOCKS5- oder Shadowsocks-Tarn-Proxy zu leiten, zusammen mit dem VPN-Server. Allerdings funktioniert das VPN damit nicht in China, wie es die Verschleierungs-Funktionen einiger VPNs tun.

- NextGen-Server – um das Risiko einer Beeinträchtigung durch Dritte zu vermeiden, bietet PIA eine Auswahl an eigenen Servern in drei globalen Regionen an: Nordamerika, Europa und Australien.

- Aufgebaut mit den Grundlagen – zusätzlich zur Verschlüsselung nach Militärstandard bekommst Du einen Leckschutz und einen einstellbaren Notausschalter, der Dich vor Lecks schützen kann, selbst wenn das VPN manuell deaktiviert ist. Ich habe während meiner Tests keine Lecks gefunden.

- Proxy-Browser-Erweiterung – Du kannst die Proxy-Erweiterung kostenlos für Chrome, Firefox und Opera erhalten. Sie verschlüsselt Deinen Datenverkehr nicht wie ein VPN, kann aber Deinen virtuellen Standort ändern.

- Gerichtlich bestätigte Keine-Logs. Die Keine-Logs-Richtlinie des Unternehmens wurde mehrfach gerichtlich bestätigt. Selbst wenn Nutzerdaten verlangt wurden, hatte PIA nie etwas vorzuweisen. Das ist beruhigend, denn PIA hat seinen Hauptsitz in den USA, dem Herzstück der 14-Eyes-Allianz.

Viele Server und hohe Geschwindigkeiten

Mit einem umfassenden Netzwerk bestehend aus 29.650 Servern, ist es keine Überraschung, dass PIA beeindruckende Geschwindigkeiten bietet. In der Nähe gelegene Verbindungen verloren nicht mehr als 5 %, während weit entfernte Server im Durchschnitt 32 % an Geschwindigkeit einbüßten.

PIA unterstützt P2P-Sharing auf allen Servern. Im Gegensatz zu ExpressVPN und CyberGhost, bietet es Port-Weiterleitung, sodass Du Dich direkt mit Seedern verbinden kannst und gleichzeitig Deine Download-Geschwindigkeit erhöhst.

Das VPN bietet für Streaming optimierte Server in 8 verschiedenen Ländern. Diese haben sich als viel zuverlässiger erwiesen als die normalen Server. Mit den normalen Servern gelang es mir manchmal nicht, schnell und stabil zu Streamen. Für Netflix US und Hulu hat mein amerikanischer Kollege den „US East“-Server genutzt, da dieser seinem Standort in den USA am nächsten ist. Es gibt aber auch einen „US West“-Streaming-Server.

Ein weiteres einzigartiges Merkmal ist, dass PIA mindestens einen Server in allen 50 US-Bundesstaaten hat. Damit ist sichergestellt, dass Du immer einen Server in Deiner Nähe findest, egal, in welchem Bundesstaat Du Dich befindest. In den meisten Fällen gilt: Je näher der Server, desto schneller die Verbindung. Außerdem sind zahlreiche Server auch gut, um die Überlastung der Server und dadurch verursachte Verlangsamung zu reduzieren.

Toller Kundenservice und Ressourcen

PIAs Apps lassen sich einfach installieren und es gibt auch eine Smart-DNS-Funktion. Mir gefällt speziell, dass es eine native GUI-App für Linux gibt. Benötigst Du Hilfe, kannst Du den Kundenservice per Live-Chat kontaktieren. Ansonsten gibt es eine riesige Wissensdatenbank mit FAQs, Tutorials und Einrichtungsanleitungen.

Die Pakete starten bei nur €1,85/Monat und damit ist es eines der erschwinglichsten Optionen auf dieser Liste. Alle Pakete bieten eine vertrauenswürdige 30-tägige Geld-Zurück-Garantie, sodass Du PIA risikofrei testen kannst. PIA bietet einen nützlichen 24/7 Live-Chat, um den Rückerstattungsprozess zu beschleunigen.

PIA eignet sich am besten für …

- Flexibilität – mit den anpassbaren Sicherheitseinstellungen von PIA kannst Du die Sicherheit wählen, die Du für Deine spezifischen Online-Aktivitäten benötigst – egal, ob Du Torrents, Online-Banking nur Surfen machst.

PIA ist möglicherweise nicht am besten für …

- VPN-Beginner – die riesige Auswahl an Anpassungsmöglichkeiten kann überwältigend sein, wenn VPNs Neuland für Dich sind. Andererseits ist es toll, wenn Du wie ich ein Technikbegeisterter bist.

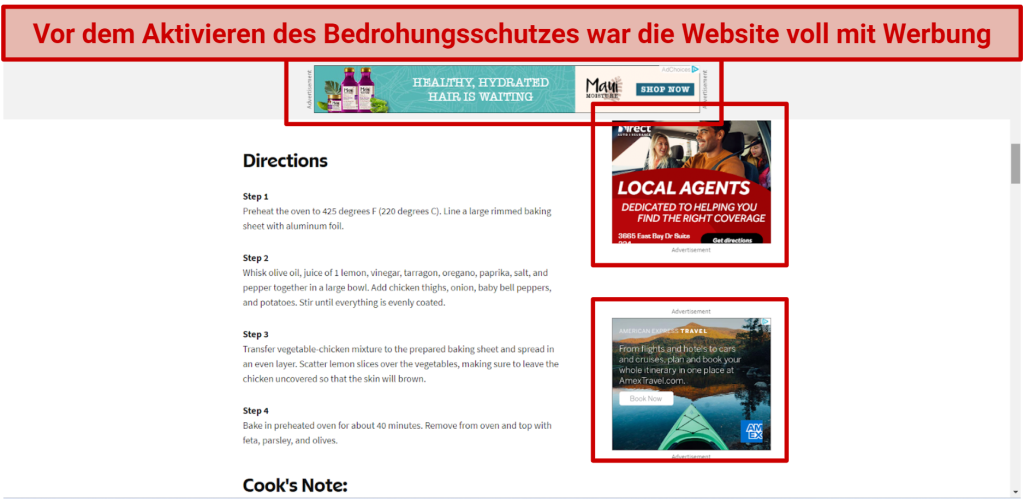

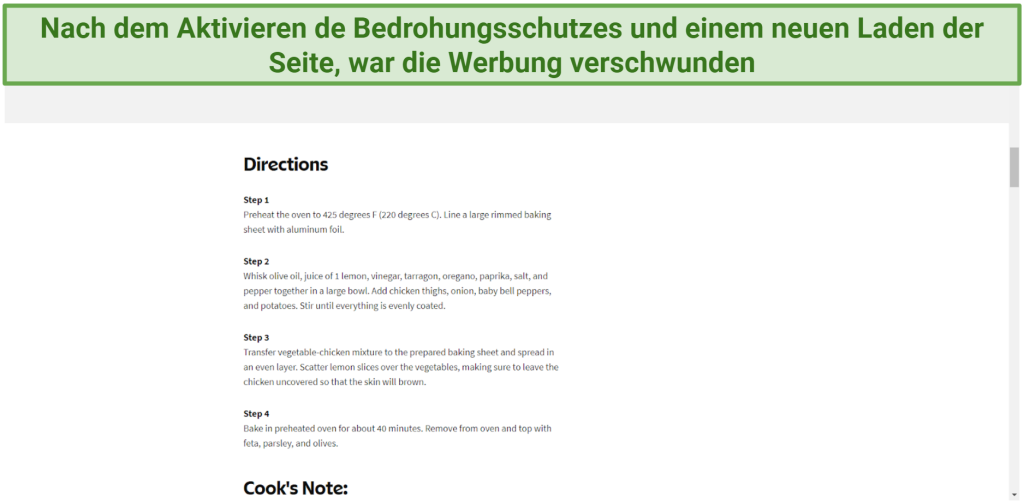

4. NordVPN – Bedrohungsschutz für erweiterte Sicherheit bezüglich Werbung, Tracker und Malware

| Beste Funktion | Bedrohungsschutz benutzt viele anpassbare Sicherheitseinstellungen, um Dich vor Malware, Werbung und Trackern zu schützen |

| Server-Netzwerk | 6.339 Server in 111 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | 10 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu, DAZN und mehr |

| Deutschsprachige App-UI | Ja |

| Kundenservice auf Deutsch | Live-Chat, E-Mail und Wissensdatenbank |

NordVPN hat es wegen seiner einzigartigen Funktionen auf meine Liste der besten VPNs geschafft. Dazu gehören etwa der Bedrohungsschutz und NordLynx. Letzeres ist das proprietäre Protokoll, das für Geschwindigkeit und Sicherheit entwickelt wurde.

Intuitive Funktionen

Der Bedrohungsschutz blockiert schädliche Websites, Werbung sowie Phishing-Versuche, selbst wenn das VPN nicht mit einem Server verbunden ist. Zudem scannt und entfernt es schädliche Dateien von Deinem Gerät. Immer, wenn ich es mit der Werbe-lastigen Website allrecipes.com getestet habe, hat diese Funktion sämtliche Werbung entfernt und mir eine Liste mit blockierten Bedrohungen angezeigt.

NordVPNs Dark Web Monitor benachrichtigt Dich, wenn eine E-Mail-Adresse im Dark Web aufgetaucht ist, die mit dem VPN in Verbindung gebracht werden kann. Die Meshnet-Funktion ermöglicht verschlüsselte Verbindungen zu verschiedenen Geräten. Du kannst etwa von Deinem Laptop aus auf Ordner auf Deinem Heimcomputer zugreifen, wenn Du unterwegs bist.

Zusätzliche Sicherheits- und Datenschutzfunktionen:

- Spezielle Sicherheits-Server. Multi-Hop und verschleierte Server machen es neugierigen Augen schwerer, Deine Daten abzufangen. Das kann Dir auch dabei helfen, gewisse Firewalls zu umgehen. Es gibt auch Onion-over-VPN-Server, sodass Du Dich sicher mit Tor verbinden kannst, ohne den Tor-Browser herunterladen zu müssen.

- Garantierter Datenschutz. Die Keine-Logs-Richtlinie von NordVPN wurde bereits dreimal überprüft. Bei der letzten Überprüfung (durch Deloitte im Jahr 2022) wurde festgestellt, dass NordVPN zu 100 % legitim ist. Zudem verwendet NordVPN RAM-basierte Server und hat seinen Sitz in Panama, einem Land ohne Gesetze zur Vorratsdatenspeicherung.

- Wesentliche Sicherheitsaspekte und mehr. NordVPN verfügt über einen Notausschalter mit zwei Einstellungen (für das Internet und Apps oder beides), Verschlüsselung mit 256-Bit sowie einen DNS/IP-Leck-Schutz. Ferner betreibt es seine eigenen DNS-Server, damit Deine Online-Aktivitäten nicht zu Dir zurückverfolgt werden können.

- Drei verschiedene Protokolle. Neben dem eigenen NordLynx-Protokoll bekommst Du auch Zugang zu OpenVPN und IKEv2/IPsec.

Solides Streaming- and Torrent-VPN

NordVPNs integrierte SmartPlay-Funktion macht es super zuverlässig für Streaming. Es funktioniert mit allen Websites, die mein globales Team und ich in den Ländern getestet haben, für die sie lizenziert sind. Dazu gehören Netflix (in 5 Ländern), BBC iPlayer, Max (früher HBO Max) und Hulu.

Für eine kleine monatliche Gebühr bekommst Du auch eine dedizierte IP aus 15 Server-Standorten, inklusive Großbritannien, USA, Japan und Australien. Da diese Adresse für Dich einzigartig ist, ist es weniger wahrscheinlich, dass sie zu langsamen oder instabilen Verbindungen führt. Das kann bei gemeinsam genutzten IPs passieren.

Es gibt eine Sammlung von P2P-optimierten Servern in verschiedenen Ländern. Verbindest Du Dich mit einem Server, der keine Torrents unterstützt, wirst Du automatisch zu einem Server umgeleitet, der es unterstützt (in Kanada oder den Niederlanden).

Mit dem für Geschwindigkeit optimierten NordLynx-Protokoll kannst Du reibungslos streamen und herunterladen. Die Server in der Nähe sind schnell. Unser Geschwindigkeitstester aus Großbritannien meldete einen durchschnittlichen Geschwindigkeitsverlust von nur 6 % bei den drei Servern, die er getestet hat. Bei drei weit entfernten Servern lag der durchschnittliche Geschwindigkeitsverlust bei 19 %. Das ist ebenfalls sehr beeindruckend.

Benutzerfreundlich mit reaktionsschnellem Kundenservice

Mein Team und ich haben alle Apps getestet (Desktop, Mobile, Linux, Streaming-Geräte und mehr). Die Installation dauerte jeweils nur einige Minuten. NordVPN bietet auch eine Smart-DNS-Funktion.

Alle Abonnements bieten eine 30-tägige Geld-Zurück-Garantie, die sich während unserer Tests als vertrauenswürdig erwiesen hat. Ich empfehle, den 24/7 Live-Chat für alle Anfragen, auch für Rückerstattungen. Er ist schnell und reagiert schnell.

NordVPN eignet sich am besten für …

- Streaming und Torrents – mit seinem effektiven Werbeblocker, den hohen Geschwindigkeiten, SmartPlay und den P2P-optimierten Servern ist er für diese Aktivitäten bestens gerüstet. Du kannst die Download-Zeiten auch mit Split-Tunneling oder der SOCKS5-Proxy-Verbindung beschleunigen.

NordVPN ist möglicherweise nicht am besten für …

- Schnell verbinden – die Weltkartenoberfläche ist groß und sperrig, aber für manche ist sie vielleicht benutzerfreundlicher als eine Server-Liste. Allerdings dauert es bis zu 40 Sekunden, um eine Verbindung zu einigen weit entfernten Servern herzustellen.

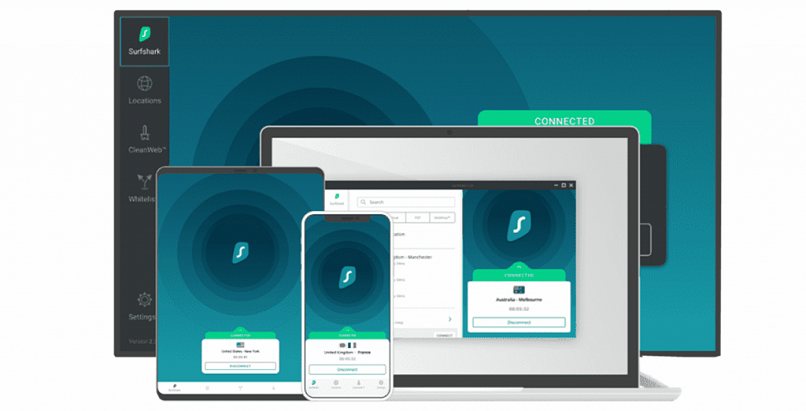

5. Surfshark – einzigartige Sicherheitsfunktionen zum Schutz Deiner Daten

| Beste Funktion | Viele fortschrittliche und einzigartige Sicherheitsfunktionen zum Ausprobieren |

| Server-Netzwerk | 3.200 Server in 100 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | Unbegrenzt |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja |

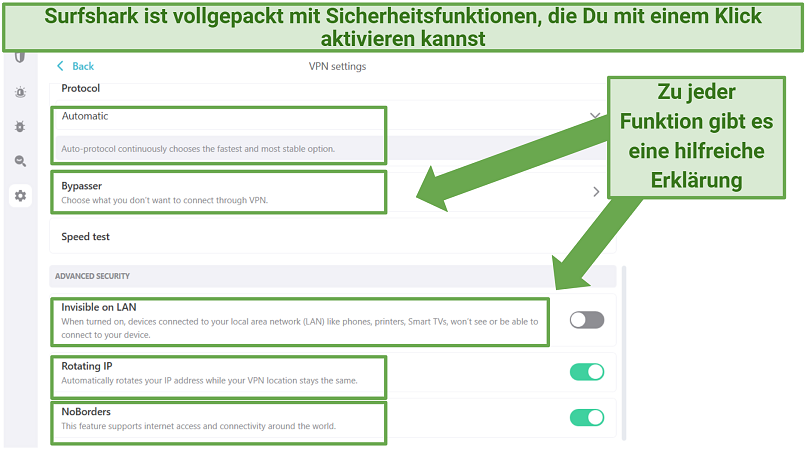

Surfshark bietet einige der fortschrittlichsten Sicherheitsfunktionen in der Branche und wie PIA unbegrenzt viele Geräteverbindungen. Allerdings ist es nicht so günstig.

Mit der Funktion Rotating IP kannst Du Deine IP-Adresse alle 5 bis 10 Minuten ändern. Als wertvollen Bonus gibt es CleanWeb und das verhindert Werbung, Tracker sowie Phishing-Versuche. Sogar diese lästigen Cookie-Zustimmungen werden unterbunden.

Surfsharks NoBorders-Funktion hilft Dir, Deine Internet-Freiheit zu wahren, indem es Netzwerkbeschränkungen erkennt und Dir eine Liste mit den besten Servern bietet, die solche Probleme umgehen. Zudem verschleiert der Tarn-Modus Deinen Datenverkehr. Damit funktioniert Surfshark in China aber nicht.

Das Aktivieren von NoBorders schränkt Deine Server-Liste auf diejenigen ein, die Netzwerk-Firewalls oder VPN-Blockaden überwinden können

Das Aktivieren von NoBorders schränkt Deine Server-Liste auf diejenigen ein, die Netzwerk-Firewalls oder VPN-Blockaden überwinden können

Zusätzliche Sicherheitsfunktionen

- Dedizierte IP. Surfshark bietet dedizierte IP-Adressen für das Vereinigte Königreich, die USA, Deutschland und die Niederlande. Sie sind fantastisch, wenn Du Dich in einem dieser Länder befindest und eine verlässliche Verbindung für lokales Streaming benötigst.

- Whitelisting. Du kannst den Vertrauensbereich eng halten, indem Du nur ausgewählten E-Mail- und IP-Adressen, Websites und Anwendungen erlaubst, mit Deinem Gerät zu kommunizieren. Alle anderen werden blockiert.

- Sicherheit nach Militärstandard. Bei Surfshark kannst Du zwischen WireGuard, OpenVPN und IKEv2 wählen. Zudem verwendet es eine Verschlüsselung mit 256-Bit mit Perfect Forward Secrecy. Es gibt einen Notausschalter sowie einen DNS/IP-Leck-Schutz. Nachdem ich mehrmals acht Server auf Lecks getestet habe, konnte ich nie welche finden.

- GPS überschreiben (nur Android). Dadurch wird der GPS-Standort Deines Telefons automatisch mit dem Standort des VPN-Servers, womit dem Du verbunden, abgeglichen. So kannst Du Apps, die Deinen Standort nicht brauchen, daran hindern, Dich zu verfolgen.

Hohe Geschwindigkeiten und zuverlässiges Streaming

Surfshark funktioniert mit so ziemlich jeder Streaming-Plattform. Es ist auch ein gutes VPN für Torrents mit seinen robusten Sicherheitsfunktionen und die Funktion Bypasser (Split-Tunneling), um die Geschwindigkeiten zu verbessern. Zudem unterstützt es auf allen seinen Servern Torrens.

Ich habe 'Schnellster Standort' immer dann benutzt, wenn ich die höchsten Geschwindigkeiten für Streaming und Spiele benötigt habe. Bei unserem letzten Test erreichten wir 119,19 MBit/s auf einem nahegelegenen Server. Das ist nur 4 % weniger als die Grundgeschwindigkeit. Fernverbindungen sind anständig. Sie sind durchschnittlich nie langsamer als 33 %.

Solider Datenschutz und Rückerstattungsrichtlinie

Obwohl Surfshark seinen Sitz in den Niederlanden hat – einem Mitglied der 14-Eyes-Allianz, sorgen die RAM-basierten Server und die Keine-Logs-Richtlinie, dass Deine Daten geschützt bleiben. Die Einhaltung der Keine-Logs-Richtlinie von Surfshark wurde 2022 auch von Deloitte unabhängig geprüft.

Surfshark kannst Du 30 Tage risikofrei testen, weil es eine Geld-Zurück-Garantie gibt. Nachdem ich meinen Antrag gestellt hatte, wurde noch vor dem Ende der Woche das Geld wieder auf meine Kreditkarte überwiesen.

Surfshark eignet sich am besten für …

- Einzigartige Sicherheitsfunktionen – nicht viele VPNs bieten Funktionen wie GPS-Überschreiben und anpassbare Multi-Hop-Verbindungen, um nur ein paar zu nennen.

Surfshark ist möglicherweise nicht am besten für …

- Router-Einrichtung – Surfshark bietet keine nativen Router-Apps oder -Firmware an. Du musst es also manuell installieren und den Standort wechseln. Das ist etwas schwieriger. Zum Glück gibt es dafür auf der Website eine Schritt-für-Schritt-Anleitung.

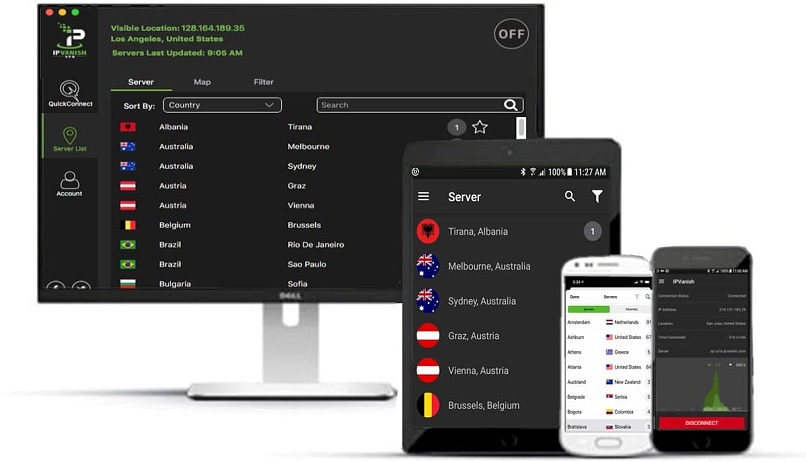

6. IPVanish – komplett eigenes Netzwerk für ultimativen Datenschutz

| Beste Funktion | IPVanish mietet keine Server von Drittanbietern, sondern besitzt sein gesamtes Netzwerk selbst |

| Server-Netzwerk | 2.400 Server in 90 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | Unbegrenzt |

| Funktioniert mit | Netflix, Disney+, BBC iPlayer, (HBO) Max, Vudu und mehr |

| Deutschsprachige App-UI | Ja (Windows, Android und iOS) |

| Kundenservice auf Deutsch | Live-Chat und E-Mail (durch automatische Übersetzung) |

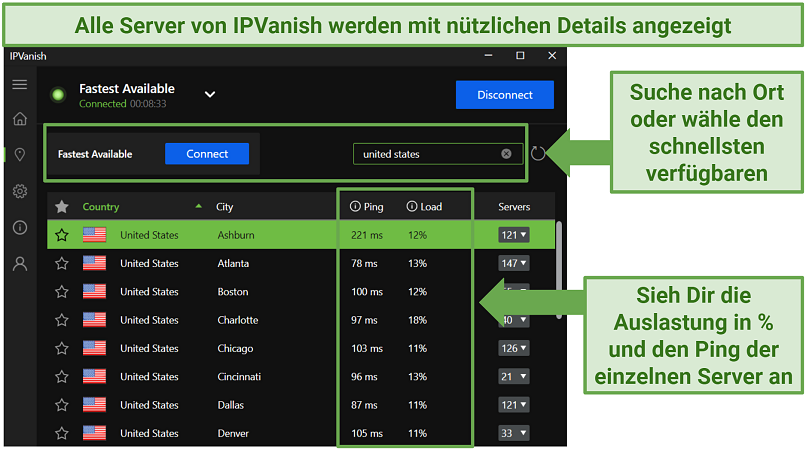

IPVanish ist ein großartiges VPN, das alle wichtigen Sicherheitsmerkmale bietet. Besonders herausragend ist aber sein Engagement für den Datenschutz. Viele VPNs mieten ihre Server von Drittanbietern. IPVanish besitzt aber jeden einzelnen seiner Server, sodass sich Dritte nicht einmischen können. Andererseits hat IPVanish seinen Sitz in den USA, aber seine strikte Keine-Logs-Richtlinie wurde von der Leviathan Security Group geprüft, um zu bestätigen, dass es Deine Daten nicht aufgezeichnet oder gespeichert sind.

Intuitiv und hohen Geschwindigkeiten auf nahen Servern

Es ist einfach mit wenigen anpassbaren Einstellungen, aber das macht IPVanish so benutzerfreundlich. Bei jedem Server werden Ping-Rate und Auslastung angezeigt. Diese Funktion wird in der Amazon-Fire-App angeboten, sodass Du schnell die beste Verbindung in Deinem Land für störungsfreies Streaming finden kannst. Ich persönlich schätze diese Funktion, um einen Server mit niedriger Latenz für Spiele auf meinem PC zu finden.

Server mit niedrigerem Ping und geringerer Benutzerlast eignen sich am besten, um hohe Geschwindigkeiten zu gewährleisten

Server mit niedrigerem Ping und geringerer Benutzerlast eignen sich am besten, um hohe Geschwindigkeiten zu gewährleisten

Die Resultate unserer Geschwindigkeitstester waren gemischt. Bei weit entfernten Servern sind die Geschwindigkeitseinbrüche zwischen 12 % und 72 %, während sie bei Servern in der Nähe im Durchschnitt nur bei 4 % liegen.

Zusätzliche Sicherheitsfunktionen:

- Das Wichtigste bezüglich Sicherheit. Mit IPVanish bekommst Du die Grundlagen wie Verschlüsselung mit 256 Bit, einen Notausschalter sowie IP/DNS-Leckschutz. Zudem gibt es einige Zusatzfunktionen wie Split-Tunneling und einen Werbeblocker/Malware-Blocker (Threat Protection).

- Verschlüsselung. Befindest Du Dich in einem restriktiven Netzwerk, das VPNs blockiert, kannst Du diese Funktion nutzen, um Deinen Datenverkehr zu verschleiern und die Tatsache zu verbergen, dass Du ein VPN benutzt.

- Vier Protokolle. WireGuard, IKEv2, OpenVPN und IPSec werden alle von IPVanish unterstützt.

24/7 Kundenservice und solide Garantie

Da sich IPVanish recht einfach bedienen lässt, ist es unwahrscheinlich, dass Du auf Probleme stößt. Falls doch, kannst Du den Kundenservice über den 24/7 Live-Chat, per E-Mail oder per Telefon kontaktieren – auf Englisch.

Es bietet eine 30-tägige Geld-Zurück-Garantie, sodass Du Dich in aller Ruhe bei IPVanish anmelden kannst. Der Prozess für die Rückerstattung ist einfach. Du musst nicht einmal einen Mitarbeiter des Kundenservices kontaktieren. Anträge für eine Rückerstattung kannst Du direkt über Dein Konto auf der Website stellen.

IPVanish eignet sich am besten für …

- Torrents – alle eigenen Server von IPVanish unterstützen Torrents. Zudem bietet es eine SOCKS5-Proxy-Verbindung, um die Download-Zeiten zu beschleunigen.

IPVanish ist möglicherweise nicht am besten für …

- Streaming — Die Server, die mein Kollege in den USA getestet hat, waren schnell und zuverlässig und funktionierten mit den meisten regionalen Diensten, wie Netflix US und Max. Einige der Server waren jedoch nicht so zuverlässig, wenn es darum ging, Hulu oder Prime Video US zu streamen. Außerdem kam es bei einigen Servern in weit entfernten Bundesstaaten zu starken Verlangsamungen, was für reibungsloses Streaming nicht gerade förderlich ist.

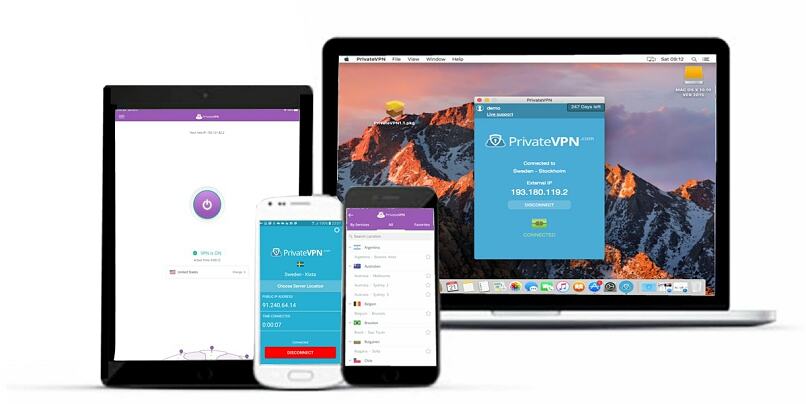

7. PrivateVPN – solides VPN mit einem kleinen, aber zuverlässigen Netzwerk

| Beste Funktion | Zuverlässig für Streaming und Sicherheit |

| Server-Netzwerk | 200 Server in 63 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | 10 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja |

| Kundenservice auf Deutsch | Wissensdatenbank |

PrivateVPN hat ein relativ kleines Netzwerk. Das ist aber vorteilhaft, weil es sicherstellt, dass Du Dich auf diese Verbindungen für zuverlässiges Streaming auf lokalen Plattformen sowie andere Online-Aktivitäten verlassen kannst.

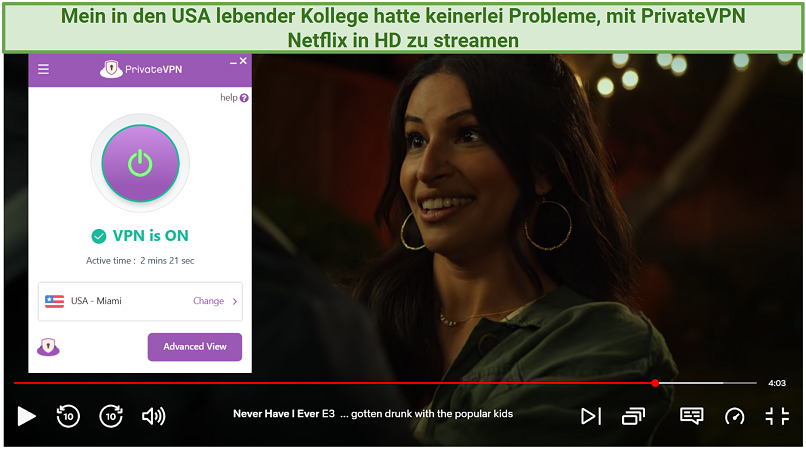

Unsere Redakteure haben die Server von ihren jeweiligen Standorten aus getestet (UK, USA, Australien und Italien), um herauszufinden, ob PrivateVPN schnelle und zuverlässige Verbindungen für die beliebtesten Streaming-Plattformen bietet. Sie alle konnten ihre jeweiligen regionalen Streaming-Dienste, wie Netflix, Sling TV, BBC iPlayer und andere, völlig verzögerungsfrei genießen.

Mein in den USA ansässiger Kollege nutzte den Server in Miami, da sich dieser Server in der Nähe seines Standorts befindet und ihm die besten Geschwindigkeiten bietet

Mein in den USA ansässiger Kollege nutzte den Server in Miami, da sich dieser Server in der Nähe seines Standorts befindet und ihm die besten Geschwindigkeiten bietet

In unseren Geschwindigkeitstests erwies sich PrivateVPN auf nahegelegenen Servern als schnell, während die Geschwindigkeit auf weiter entfernten Servern im Durchschnitt um 48% sank. Egal, welchen Server wir verwendet haben, er war immer schnell genug für verzögerungsfreies Surfen und HD-Streaming.

Strikte Keine-Logs-VPN, das in China funktioniert

PrivateVPN hat seinen Sitz in Schweden. Obwohl es innerhalb der 14-Eyes-Gerichtsbarkeit ist, hat es eine strikte Keine-Logs-Richtlinie.

Um Deine Privatsphäre noch weiter zu schützen, gibt es auch einen Stealth-VPN-Modus, der entwickelt wurde, um VPN-Sperren sowie DPI-Firewalls zu umgehen. Wir wissen, dass der Stealth-Modus funktioniert, weil unsere Kollegen in China das bestätigt haben.

Zusätzliche SIcherheitsfunktionen

- Einfache Ansicht bei den Einstellungen. PrivateVPN bietet einen Notausschalter sowie einen IPv6- und DNS-Leckschutz. Du kannst das in den ‘Erweiterte Ansicht’ aktivieren.

- Fünf Protokolle. Es benutzt Verschlüsselung mit 256-Bit AES sowie eine Auswahl an AnyConnect-, IKEv2-, IPSec-, OpenVPN- und WireGuard-Protokollen.

- Port-Weiterleitung und SOCKS5. Diese beiden Einstellungen sind besonders nützlich, um die Geschwindigkeit von Torrents zu optimieren.

Simple Apps und eine Geld-Zurück-Garantie

Es gibt benutzerfreundliche Apps für die meisten Geräte und Betriebssysteme. Es bietet eine praktische Proxy-Erweiterung für Chrome, derzeit allerdings nicht für andere Browser. Glücklicherweise schützt die vollständige VPN-App Deine Daten, egal welchen Browser Du benutzt. Es gibt auch keine Smart-DNS-Funktion, aber Du kannst PrivateVPN auf einem Router einrichten, um es mit Geräten wie Smart-TVs, Spielkonsolen und einigen Streaming-Geräten zu nutzen.

Die 30-tägige Geld-Zurück-Garantie bietet Dir viel Zeit, damit Du die richtige Eentscheidung treffen kannst. PrivateVPN bietet auch einen 24/7 Live-Chat, um alle Deine Fragen zeitnah zu beantworten.

PrivateVPN eignet sich am besten für …

- VPN-Beginner – es bietet eine ‘Einfach Ansicht’, die alle komplizierteren Sicherheitsfunktionen von PrivateVPN ausblendet. Du kannst Dich mit einem Klick mit einem Server verbinden.

PrivateVPN ist möglicherweise nicht am besten für …

- Zugriff zu einem großen Netzwerk – Die Verbindungen sind zwar zuverlässig und haben eine ordentliche Geschwindigkeit, aber das kleine Netz deckt vielleicht nicht alle Orte ab, zu denen Du Zugang brauchst.

8. Proton VPN – schnörkelloses VPN, das benutzerfreundlich und sicher ist

| Beste Funktion | Benutzerfreundlich |

| Server-Netzwerk | 4.667 Server in 91 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | 10 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja |

Proton VPN ist ein Beginner-freundlicher VPN-Anbieter, der gut mit den meisten Streaming-Plattformen funktioniert. Die Geschwindigkeiten sind beeindruckend, insbesondere mit der aktivierten Funktion VPN Accelerator. Der größte Geschwindigkeitsverlust, den unser Tester je hatte, waren 43 % von einem Server in Tokio.

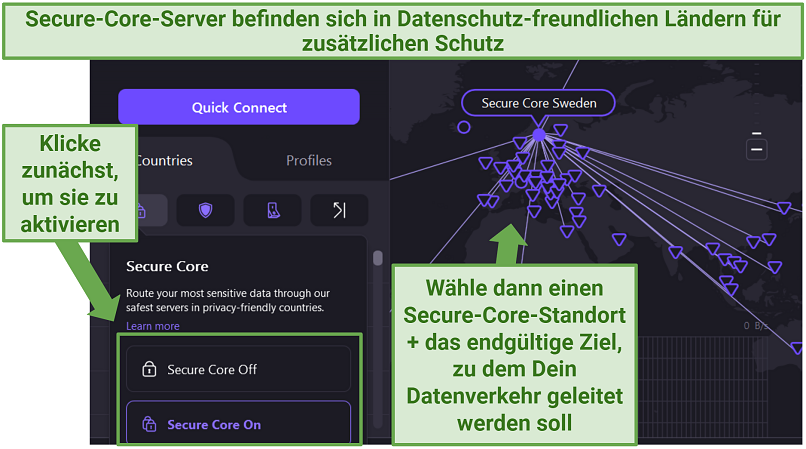

Spezielle Secure-Core-Server und Hauptsitz in der Schweiz

Das Unternehmen hat seinen Hauptsitz in der Datenschutz-freundlichen Schweiz und hat eine Keine-Logs-Richtlinie. Außerdem hat es seine eigenen Secure-Core-Server in Ländern mit vorteilhaften Datenschutzgesetzen (Island, Schweiz und Schweden). Du kannst Deinen Datenverkehr zuerst über einen Secure-Core-Server und dann über einen anderen VPN-Server leiten, bevor er sein Ziel erreicht.

Der einzige Nachteil ist, dass das Routing über zwei Server Deine Verbindung erheblich verlangsamt

Der einzige Nachteil ist, dass das Routing über zwei Server Deine Verbindung erheblich verlangsamt

Zusätzliche SIcherheitsfunktionen

- zuverlässige Protokolle. Proton VPN unterstützt OpenVPN, IKEv2, WireGuard und Tarnung, aber nicht jede App bietet alle diese Protokolle an.

- Perfect Forward Secrecy. Das wird mit einer Verschlüsselung nach Militärstandard kombiniert, um zu verhindern, dass Cyberkriminelle auf Deine Daten zugreifen.

- Netshield – blockiert Werbung, Malware und Tracker, bevor sie Dein Gerät erreichen.

Nützliche Funktionen und ein limitiertes kostenloses Paket

Proton VPN ermöglicht es Dir, Deine Verbindungen zu personalisieren. Du kannst etwa einen der vielen P2P-optimierten Server und das gewünschte Protokoll auswählen sowie eine "Torrent"-Verbindung kennzeichnen, wenn Du Dateien herunterladen möchtest.

Fast alle Server von Proton VPN sind auch Torrent-freundlich. P2P-Server sind durch ein kleines Symbol neben dem Servernamen gekennzeichnet. Das übersieht man leider allerdings einfach, da die Benutzeroberfläche etwas überladen ist.

Du kannst Proton VPN in der kostenlosen Version testen – es bietet unbegrenzt viele Daten und keine Werbung. Aber das kostenlose Paket unterstützt keine Torrents und ist nicht schnell oder zuverlässig genug für Streaming. Ferner gibt es keinen 24/7 Live-Chat, wie das bei den kostenpflichtigen Paketen der Fall ist.

Es ist Router-kompatibel, bietet aber wie PrivateVPN keine Smart-DNS-Funktion. Du kannst Proton VPN gegen eine zusätzliche Gebühr mit seinen verschlüsselten E-Mail-, Kalender- und/oder Cloud-Diensten kombinieren. Du kannst es zudem risikofrei testen, weil es eine 30-tägige Geld-Zurück-Garantie gibt.

Proton VPN eignet sich am besten für …

- Reibungsloses, werbefreies Surfen – es bietet komplette VPN-Browser-Erweiterungen (Firefox und Chrome) und die Netshield-Funktion an, die Proton VPN für sicheres und werbefreies Surfen auszeichnet.

Proton VPN ist möglicherweise nicht am besten für …

- Erschwinglichkeit – Proton VPN ist eines der teuersten VPNs auf dieser Liste, selbst mit seinen langfristigen Pakete. Sie starten bei $4,49/Monat.

9. Hotspot Shield – Starke Sicherheit, ohne die Geschwindigkeit zu beeinträchtigen

| Beste Funktion | Hydra-Protokoll |

| Server-Netzwerk | 1.800 Server in 80 Ländern (auch in Deutschland) |

| Simultane Geräteverbindungen | 5 |

| Funktioniert mit | Netflix, Disney+, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja (Windows) |

| Kundenservice auf Deutsch | Live-Chat und E-Mail durch automatische Übersetzung |

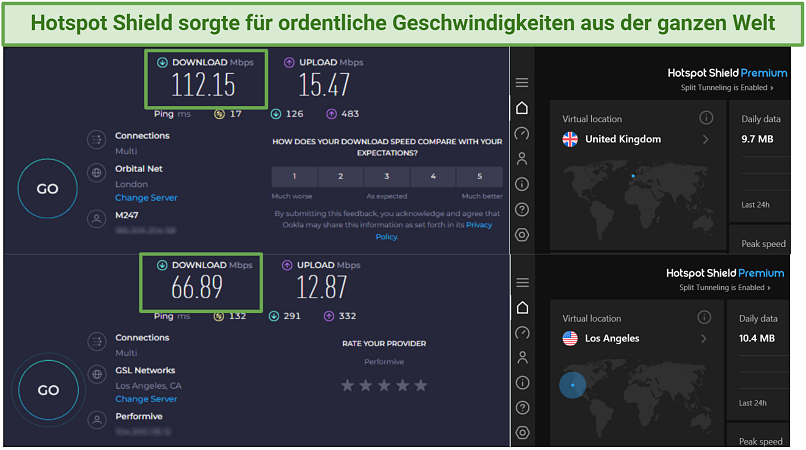

Hotspot Shields eigenes Protokoll Hydra verhindert hohe Verlangsamungen, die durch die Verschlüsselung verursacht werden.

Mit Hydra sanken die lokalen Server-Geschwindigkeiten unseres Geschwindigkeitstesters im Durchschnitt nur um 3 %. Selbst entfernte Server in Japan, Australien und den USA erreichten eine durchschnittliche Geschwindigkeit von 74 MBit/s (nur 35 % langsamer als die Grundgeschwindigkeit). Die schnellen Server sind ideal für Aktivitäten wie Streaming in HD/UHD und schnelle Torrents, wenn hohe Geschwindigkeiten also am nötigsten sind.

Der Geschwindigkeitsverlust auf den lokalen Servern war überhaupt nicht spürbar

Der Geschwindigkeitsverlust auf den lokalen Servern war überhaupt nicht spürbar

Mein Kollege aus den USA berichtet, dass Hotspot Shield mit den meisten seiner Lieblings-Streaming-Apps wie Netflix und Disney+ reibungslos und zuverlässig funktioniert, nicht aber mit Amazon Prime Video. Hotspot Shield bietet kein Smart DNS, aber durch die Einrichtung auf dem Router ist die Nutzung auf Smart TVs oder Konsolen trotzdem möglich. Ich habe es problemlos und schnell auf meinem ASUS-Router installieren können, um Disney+ auch auf meinem Apple TV zu streamen.

Sicherheitsgrundlagen

Zusätzlich zu seinem für Geschwindigkeit optimierten Protokoll hast du die Wahl zwischen vier VPN-Protokollen. Sie bieten alle Verschlüsselung mit 256 Bit: OpenVPN, SSTP, IPSec und L2TP. Der größte Nachteil ist, dass es keine erweiterten Funktionen bietet, womit es in stark restriktiven Netzwerken funktioniert, die VPNs oder andere Websites blockieren. Du kannst damit aber Deine Daten schützen, während Du surfst, streamst und Torrents herunterlädst.

Zusätzliche Sicherheitsfunktionen

- Leck-Schutz. DNS/IP-Leck-Schutz und ein Notausschalter sorgen dafür, dass Deine Daten unter allen Umständen verborgen bleiben. Ich habe ein dutzend Server auf Lecks getestet und konnte keine finden.

- Integrierter Malware- und Phishing-Schutz. Diese Funktion wird automatisch aktiviert, um Dich und Deine Geräte zu schützen.

Limitiertes kostenloses Paket und ein erweiterter Rückerstattungszeitraum

Die kostenpflichtigen Pakete von Hotspot Shield sind etwas teurer. Es gibt auch eine kostenlose Version, womit Du aber nur Zugang zu vier Server-Standorten hast (Singapur, Großbritannien und zwei in den USA). Möchtest Du Hotspot Shield risikofrei testen, bietet es eine großzügige 45-tägige Geld-Zurück-Garantie.

Hotspot Shield eignet sich am besten für …

- Streaming und Torrents – das für Geschwindigkeit optimierte Hydra-Protokoll, zuverlässige HD-Streaming-Fähigkeiten und die P2P-Unterstützung machen dieses VPN zu einer guten Wahl für diese Aktivitäten.

Hotspot Shield ist möglicherweise nicht am besten für …

- Sehr Datenschutz-bewusste Nutzer – es hat seinen Sitz in den USA und eine vage Datenschutzerklärung. Nach etwas Recherche habe ich aber herausgefunden, dass es Deine IP-Adresse zwar vorübergehend aufzeichnet, um Betrug zu verhindern, sie aber sofort verschlüsselt und nach dem Ende Deiner VPN-Sitzung wieder löscht.

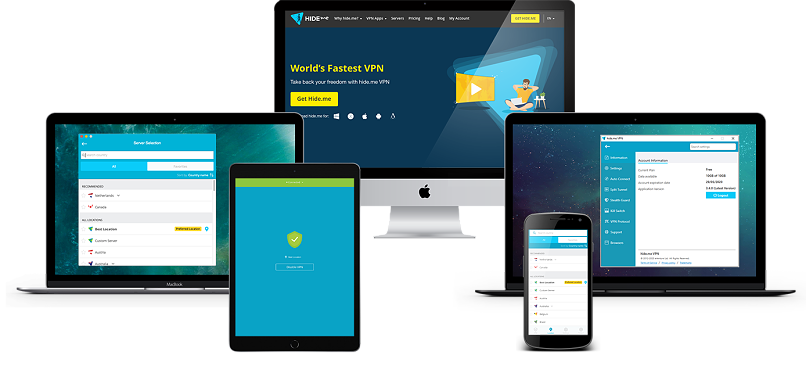

10. hide.me – einzigartige Stealth-Guard-Funktion, die Dich bei speziellen Apps schützt

| Beste Funktion | Stealth Guard |

| Server-Netzwerk | 2.400 Server in 89 Ländern (Deutschland, Österreich und die Schweiz inklusive) |

| Simultane Geräteverbindungen | 10 |

| Funktioniert mit | Netflix, Disney+, Amazon Prime Video, BBC iPlayer, (HBO) Max, Hulu, Vudu und mehr |

| Deutschsprachige App-UI | Ja |

| Kundenservice auf Deutsch | Live-Chat durch automatische Übersetzung |

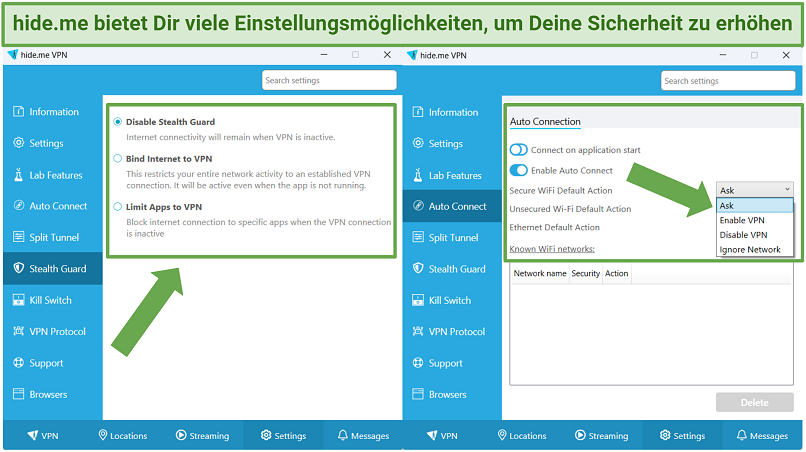

Mit der Stealth Guard Funktion von hide.me kannst Du festlegen, welche Apps nur über eine VPN-Verbindung laufen sollen. Wird die VPN-Verbindung unterbrochen, werden die Apps automatisch gestoppt, um Datenverluste über eine ungesicherte Verbindung zu verhindern. Es ist genau genommen ein Notausschalter in Kombination mit Split-Tunneling.

Du kannst auch einstellen, wie hide.me auf sichere, unsichere und Ethernet-Verbindungen reagiert. Erkennt hide.me eines dieser Netzwerke, kannst Du es so einstellen, dass es Dich fragt, ob Du eine Verbindung herstellen, das VPN aktivieren, das VPN deaktivieren oder das Netzwerk ignorieren willst.

Mir gefallen die Erklärungen, die Dir helfen, die einzelnen Funktionen der App besser zu verstehen

Mir gefallen die Erklärungen, die Dir helfen, die einzelnen Funktionen der App besser zu verstehen

Zusätzliche Sicherheitsfunktionen:

- Leck-Schutz. hide.me bietet einen DNS/IP-Leck-Schutz und einen Notausschalter, sodass Deine Online-Anonymität unter auf jeden Fall gewahrt bleibt.

- Keine Logs. Deine Online-Aktivitäten werden niemals gespeichert, aufgezeichnet oder weitergegeben. hide.me hat seinen Sitz in Malaysia, wo es keine Gesetze zur Vorratsdatenspeicherung gibt.

- Verschlüsselung und starke Protokolle. hide.me unterstützt SoftEther, WireGuard, OpenVPN, IKEv2 sowie SSTP und benutzt Verschlüsselung mit 256-Bit.

Streaming und erlaubt Torrents

hide.mes Funktion Bolt umgeht Netzwerküberlastungen und reduziert Latenzzeiten. Damit sind schnellere, störungsfreiere und zuverlässigere Verbindungen möglich. P2P wird von allen Servern unterstützt, um schnelle Torrents zu ermöglichen.

Er funktioniert zuverlässig und bietet ordentliche Geschwindigkeiten für hochwertiges Streaming. Ferner funktioniert es auf Routern und damit kannst Du es mit Deinem Smart-TV sowie Deinen Konsolen nutzen. Ich konnte meine regionale Netflix-Bibliothek auf meinem Apple-TV in HD streamen, nachdem ich es auf meinem Router eingerichtet hatte.

Kostenlose Version und eine Geld-Zurück-Garantie

Du kannst eine kostenlose Version von hide.me testen. Sie bietet neun Server-Standorte und unbegrenzte viele Daten. Mit einem eingeschränkten Netzwerk, gedrosselten Geschwindigkeiten und unzuverlässigem Streaming sind die Möglichkeiten allerdings ziemlich begrenzt. Als bessere Alternative kannst Du die uneingeschränkte Premium-Version risikofrei testen, indem Du die 30-tägige Geld-Zurück-Garantie nutzt.

hide.me eignet sich am besten für …

- Zuverlässiges Streaming und sichere Torrents – Es funktionierte mit jeder Plattform, mit der unser internationales Team und ich es getestet haben. Es bietet hohe Geschwindigkeiten und die sind ideal für störungsfreies Streaming und schnelle Downloads. Zudem schützen seine starken Sicherheitsfunktionen Deine Daten bei Torrents.

hide.me ist möglicherweise nicht am besten für …

- Schnelle Datenverkehrs-Verbindungen – insgesamt ist hide.me bei Verbindungen in der Nähe ziemlich schnell. Allerdings bemerkte unser Geschwindigkeitstester bei den Servern in Australien und Japan einen durchschnittlichen Geschwindigkeitsverlust von 71 %. Das ist ziemlich viel.

Beste VPN-Dienste: schnelle Vergleichstabelle

VPNs können sehr unterschiedlich sein, was die angebotenen Funktionen angeht. Das kann dazu führen, dass sich einige VPNs für bestimmte Aktivitäten besser eignen als andere.

Ein großes Server-Netzwerk ist von Vorteil, um schnell einen schnellen Server in der Nähe zu finden. Damit verhindern Nutzer eine Überlastung. Gleichzeitig sind hohe Geschwindigkeiten wichtig, damit Deine Online-Aktivitäten störungsfrei ablaufen. Langsame VPNs können Puffern oder Verzögerungen verursachen.

Bist Du ein großer Netflix-Fan, solltest Du nach einem VPN suchen, das zuverlässig mit der Bibliothek Deines Landes funktioniert. Dabei ist es egal, in welcher Netflix-Region Du Dich befindest. Es sollte Deine Verbindungen schützen, ohne die Streaming-Qualität zu beeinträchtigen. Machst Du Dir mehr Sorgen um Deine Privatsphäre, bietet Dir ein VPN, das außerhalb der 14-Eyes-Zone liegt, zusätzliche Sicherheit, dass Deine Daten nicht kompromittiert werden.

In der nachfolgenden Tabelle kannst Du einige der wichtigsten Funktionen der besten VPNs vergleichen.

Schnellanleitung: Wie man ein VPN in drei einfachen Schritten installiert

- Registriere Dich bei einem VPN. Ich empfehle ExpressVPN, weil es schnell sicher und zuverlässig ist, egal, wofür Du ein VPN benötigst.

- Lade das VPN herunter. Besuche die offizielle Website des VPNs und installiere die entsprechende VPN-App für Dein Gerät.

- Verbinde Dich. Nimm einen Server – der nächste sollte der schnellste sein.

Forschungsmethode: Wie wir VPNs bewerten und vergleichen

Bei hunderten von VPNs, die alle behaupten, die besten zu sein, stellt sich die Frage: wie wählst Du das richtige aus? Es ist unrealistisch, alle VPNs auf dem Markt zu testen … es sei denn, Du hast ein globales Expertenteam, das sie auf die Probe stellt. Genau das haben wir getan, um die obige Rangliste sowie alle unsere anderen Bewertungen und Listen zu erstellen.

Wir analysieren jedes VPN basierend auf verschiedenen Faktoren. Dabei konzentrieren wir uns auf verschiedene wichtige Aspekte. Zu diesen Faktoren gehören – die wichtigsten zuerst:

- Datenschutz- und Protokollierungsrichtlinie – wir lesen die Datenschutzrichtlinien jedes VPNs gründlich durch und behalten alle Änderungen im Auge, die im Laufe der Zeit auftreten können.

- Geschwindigkeiten – unser Team testet wöchentlich die Geschwindigkeiten der einzelnen VPNs, um zu sehen, wie sie auf kurzen und langen Strecken funktionieren. Wir stellen auch sicher, dass diese Geschwindigkeiten konsistent und akkurat sind.

- Sicherheitsfunktionen – wir stellen sicher, dass jedes VPN das Wesentliche bietet, etwa eine Verschlüsselung mit 256-Bit, Leckschutz sowie einen Notausschalter. Alle VPNs werden einem Leck-Test unterzogen, den wir regelmäßig global auf mehreren Servern durchführen.

- Streaming – mein internationales Team und ich haben jedes VPN mit den beliebten Streaming-Seiten an jedem unserer Standorte (wo jede Plattform lizenziert ist) getestet. Wir haben sichergestellt, dass Du Deine Verbindungen mit dem VPN schützen kannst, ohne dass die Geschwindigkeit und Zuverlässigkeit Deines Streamings darunter leidet.

- Benutzerfreundlichkeit – wir prüfen, ob jedes VPN benutzerfreundlich genug für alle Stufen ist, mit Apps für eine einfache Installation, einer einfachen Verbindung zu den Servern sowie Funktionsbeschreibungen (auf der Website oder in der App).

- Kundenservice – unser Team testet den Kundenservice jedes VPNs. Damit stellen wir sicher, dass Du auf Deine Fragen auf jeden Fall fundierte Antworten bekommst. Wir stellen Fragen per Live-Chat, um die Antwortzeiten zu sehen und prüfen, ob die Website eine Datenbank mit Informationen zur Verfügung stellt, auf die Du zurückgreifen kannst.

- Torrents – wir haben jedes VPN mit Torrents getestet. Damit wollten wir prüfen, wie schnell sie sind, ob ihre Werbeblocker effektiv sind (falls angeboten) und ob sie potenzielle Malware erkennen, bevor sie Dein Gerät infizieren kann. Zudem zeigen die regelmäßigen Leck-Tests, ob Deine IP-Adresse während Torrents sichtbar ist.

Darum benötigst Du ein VPN

Mit einem VPN hast Du Zugriff auf ein globales Netzwerk aus privaten Servern. Baust Du eine Verbindung mit einem VPN-Server in einem beliebigen Land auf, verschlüsselt er Deinen Online-Verkehr und leitet ihn über diesen Standort um. Du benutzt zudem die IP-Adresse des Servers, damit Deine ursprüngliche IP nicht sichtbar ist.

Dies verbessert Deine Online-Privatsphäre und schützt Deine Verbindung vor Bedrohungen wie Schnüffeln, Hacken und anderen Cyberangriffen.

VPNs bieten viele Vorteile und Anwendungen. Die spezifischen Funktionen variieren aber. Hier sind einige der häufigsten Möglichkeiten, wie Du ein VPN nutzen kannst:

- Schütze Deine Daten vor Cyberkriminalität. Die besten VPNs verschlüsseln Deinen Datenverkehr mit einem 256-Bit-AES-Algorithmus. Das ist die gleiche Verschlüsselung, die auch Regierungen, Banken und Militärs verwenden. Zudem verwenden sie vertrauenswürdige VPN-Protokolle, um den Datenverkehr zu verschlüsseln. So bleiben Deine Online-Aktivitäten privat, egal ob Du mit Deinem Heimnetzwerk oder einem ungesicherten, öffentlichen WLAN-Hotspot verbunden bist.

- Halte Deine IP-Adresse privat. Eine VPN-Verbindung verbirgt Deine IP-Adresse und verhindert, dass jemand Deine Aktivitäten zu Dir zurückverfolgen kann. Das schützt Dich vor Hackern und hilft, die Drosselung des Internetanbieters zu umgehen (bei der Deine Geschwindigkeit gedrosselt wird, weil Du viele Daten verbrauchst, etwa bei Torrents). Für absolute Privatsphäre kannst Du ein VPN mit dem sicheren Tor-Browser verwenden.

- Sichere Torrent-Dateien. Datentausch via P2P birgt Risiken durch illegale oder unethische Praktiken und macht Dich möglicherweise anfällig für Hacker oder Malware. Die Nutzung eines VPNs bei Torrent-Downloads kann Dich vor den letztgenannten Risiken schützen und hilft, Deine Geräte und persönlichen Daten zu schützen. Das Team von vpnMentor befürwortet keine illegalen Torrent-Downloads. Achte immer darauf, dass Deine Downloads urheberrechtsfrei sind!

- Spiele sicher online. VPNs bieten Schutz vor DDoS-Attacken, die einige kompetitive Spieler nutzen, um Dein Heimnetzwerk zu stören. Die besten VPNs bieten Server mit niedriger Latenz, die optimal für Spiele wie Call of Duty: Warzone und Valorant sind.

FAQ zu den besten VPN-Diensten

Was ist das schnellste VPN?

Unser am besten bewertetes VPN gewinnt regelmäßig bei unseren Geschwindigkeitstests. Es ist aber wichtig zu wissen, dass sich unser schnellstes VPN nicht unbedingt auch für Dich eignet. Die Geschwindigkeit eines VPNs hängt davon ab, wie weit Du vom nächstgelegenen Server entfernt bist, wie stark der Server ausgelastet ist, wie Deine Grundgeschwindigkeit ist und von vielen anderen Faktoren.

Dennoch arbeiten wir seit Jahren mit unserem Top-VPN-Anbieter. Er hat uns konstant hohe Upload- und Download-Geschwindigkeiten gegeben sowie die geringsten Verzögerungen und die niedrigsten Ping-Raten. Das bedeutet, dass Du damit in hoher Qualität und ohne Puffern streamen, Torrents schnell herunterladen und online spielen kannst, ohne dass Dich eine langsame Verbindung ausbremst.

Sind VPNs legal?

In den allermeisten Ländern ist es völlig legal, ein VPN zu nutzen. VPNs an sich sind legitime Tools, die Datenschutz, Sicherheit und Internet-Freiheit bieten. Ihre Hauptfunktionen (Verschlüsselung von Daten und Schutz der Privatsphäre) sind in den meisten Rechtssystemen zu 100 % legal.

Es gibt einige Länder, in denen VPNs verboten sind oder sich in einer rechtlichen Grauzone befinden. Das sind etwa China, Irak, Iran, Russland, Weißrussland, Türkei, Oman und die VAE. Befindest Du Dich in einem Land mit Internetzensur, solltest Du Dich über die örtlichen Gesetze ezüglich VPNs informieren.

Manchmal nutzen Menschen VPNs für illegale Zwecke, was wir unter keinen Umständen gutheißen. Du könntest ein VPN theoretisch nutzen, um eine IP-Adresse in einer Region außerhalb Deines Standorts zu erhalten und so auf Inhalte zugreifen, die Dir normalerweise nicht zur Verfügung stehen. Beachte aber, dass das gegen die AGB der meisten Streaming-Plattformen verstößt und eine Urheberrechtsverletzung darstellen kann. Denke daran: Alles, was ohne VPN gegen das Gesetz verstößt, ist auch mit einem VPN gesetzeswidrig und davon solltest Du Abstand halten.

Sind VPNs sicher?

VPNs an sich sind komplett sicher. Sie sollen Dein Online-Erlebnis sogar noch sicherer machen. Es liegt jedoch in Deiner Verantwortung, dafür zu sorgen, dass Deine Online-Aktivitäten nicht gegen Gesetze oder lokale Vorschriften verstoßen.

Du könntest Dich selbst einem Risiko aussetzen, wenn:

- Du Dich in einem Land befindest, in dem die Regierung nur bestimmte VPNs zulässt und Du eines benutzt, das nicht offiziell zugelassen ist.

- Du urheberrechtlich geschützte Inhalte mit einem VPN herunterlädst oder sie Dir anschaust (oder auch ohne VPN, was das betrifft).

Du solltest auch wissen, dass einige "kostenlose" VPNs Deine Privatsphäre gefährden, anstatt sie zu schützen. Wir haben etwa kostenlose VPNs gefunden, die Deine Daten an Dritte verkaufen oder Dich anfällig für Malware machen. Daher ist es so wichtig, ein hochwertiges VPN zu nehmen, das strikte Sicherheitsmaßnahmen und vertrauenswürdige Datenschutzrichtlinien hat.

Was ist das beste VPN für Netflix?

Alle VONs, die es auf diese Liste geschafft haben, sind hervorragende Optionen für Netflix. Allerdings unterscheiden sie sich in Bezug auf die Anzahl der Netflix-Bibliotheken, mit denen sie funktionieren. Das gilt auch für die Streaming-Geschwindigkeit. Du benötigst ein VPN, das gut mit dem Netflix-Katalog Deines Landes funktioniert und Deine Streaming-Qualität nicht beeinträchtigt.

Bedenke, dass Du mit einem VPN zwar theoretisch aus dem Ausland auf Netflix-Bibliotheken zugreifen kannst, das aber gegen die AGB der Plattform verstößt und sogar eine Urheberrechtsverletzung sein könnte. Das Team und ich raten Dir dringend, ein VPN verantwortungsvoll zu nutzen.

Je nachdem, wie schnell Deine Grundgeschwindigkeit ist, benötigst Du vielleicht ein wirklich schnelles VPN, damit es kein Puffern gibt. Du solltest auch darauf achten, ob das VPN eine Smart-DNS-Funktion hat oder kompatibel mit Routern ist, damit Du Netflix auf mehreren Geräten streamen kannst (etwa Spielkonsolen und Smart-TVs).

Kann Dich ein VPN online verfolgen?

Theoretisch kann Dich ein VPN verfolgen, die besten tun das aber nicht. Benutzt Du ein VPN, schützt Du Deine Daten und persönlichen Informationen vor Dritten wie Deinem Internetanbieter, Hackern, Werbetreibenden und den Behörden. Das VPN selbst hat trotzdem Zugriff auf alles. Deshalb haben VPNs Keine-Logs-Richtlinien, die versprechen, dass sie Deine Daten niemals protokollieren oder speichern.

Einige VPNs nutzen auch Technologien wie RAM-basierte Server, um die Wahrscheinlichkeit zu minimieren, dass Deine Daten in die falschen Hände geraten. Diese Server werden bei jedem Neustart gelöscht, sodass alle Deine Daten automatisch gelöscht werden.

Gibt es irgendwelche Limits bei der Benutzung eines VPNs?

Natürlich. VPNs sind deine Online-Superhelden, die für mehr Sicherheit, Privatsphäre und digitale Freiheit sorgen. Beachte aber: Jeder Superheld hat sein Kryptonit. Auch die besten VPNs auf dem Markt können Nachfolgendes nicht:

- Umfassender Schutz vor Viren und Malware. Eine vertrauenswürdige Antivirus-Software ist immer noch die beste Wahl, auch wenn VPNs über Malware-Blocker verfügen.

- Verbesserung der Internet-Geschwindigkeit. Ein VPN wird die Geschwindigkeit Deines Netzes nicht erhöhen, es sei denn, Dein Internetanbieter drosselt heimlich Deine Verbindung.

- Komplette Anonymität. VPNs erhöhen Deine Privatsphäre, machen Dich aber nicht völlig unauffindbar. Browser-Fingerabdrücke, Tracking-Skripte und Analysen des Datenverkehrs können Deine Online-Aktivitäten immer noch aufspüren. Speichert das VPN Protokolle und befindet sich in der 14-Eyes-Zone befindet, besteht außerdem die Gefahr, dass Deine Daten an staatliche Stellen weitergegeben werden.

- Legale Freibrief für illegale Aktivitäten. Denke daran, dass VPNs illegale Aktivitäten wie Torrents von urheberrechtlich geschütztem Material oder den Besuch von Websites, die an Deinem Standort verboten sind, nicht zulassen. Deine Handlungen im Internet sollten sich immer an die Gesetze halten.

Was ist das beste VPN für die Schule?

Alle VPNs auf dieser Liste eignen sich für den Einsatz in einer Schule. Sie bieten alle zuverlässige Sicherheitsfunktionen, die Du in der Schule nutzen kannst. Zudem sind die VPNs auf dieser Liste schnell genug für alle Aktivitäten, die mit einer Schule zusammenhängen – egal, ob Du einen Podcast zur Recherche herunterlädst oder einen Dokumentarfilm streamst. VPNs, die erweiterte Funktionen wie Tarnung anbieten, sind am besten geeignet, um Firewalls zu umgehen, die VPNs blockieren (wie solche, die manchmal in öffentlichen Schulnetzwerken verwendet werden).

Benötige ich zuhause ein VPN?

Die kurze Antwort ist – auf jeden Fall. Selbst zuhause verbessert ein VPN Dein Internet-Erlebnis und das auf mehrere Arten. VPNs verschlüsseln Deine Daten und schützen sie vor neugierigen Blicken. Zudem gibt es da noch den Datenschutz: Sie verhindern, dass Dein Internetanbieter Deine Surf-Gewohnheiten überwacht und Deine Verbindungsgeschwindigkeit drosselt.

Beim Spielen kann Dich ein VPN vor DDoS-Angriffen schützen, neue Spielregionen erschließen und möglicherweise die Leistung verbessern. Nutzt Du gerne Torrents, sorgt ein VPN dafür, dass Deine Downloads privat und sicher bleiben.

Auch wenn es nicht zwingend notwendig ist, ist ein VPN zu Hause sicherlich eine kluge Entscheidung.

Welcher ist der beste VPN-Server?

Der "beste" VPN-Server hängt in erster Linie davon ab, was Du online tun willst. Persönlich gefallen mit VPNs, die eine Liste mit optimierten Servern zur Verfügung stellen, damit Du weißt, was Du am besten nimmst. Das zweitbeste VPN auf meiner Liste oben hat etwa optimierte Server für Streaming, Datenschutz, Torrents und Spiele.

Für das allgemeine Surfen und den Datenschutz ist es klug, sich mit einem Server in einem Land mit strengen Datenschutzgesetzen wie der Schweiz oder Island zu verbinden. Die schnellste Verbindung ist in der Regel der Server, der Deinem tatsächlichen Standort am nächsten ist.

Viele erstklassige VPNs haben eine "Schnellverbindung"-Funktion, die automatisch den optimalen Server für Dich auswählt. Es kommt also ganz auf deine individuellen Bedürfnisse an.

Wie viel kosten VPNs?

Die Preise variieren zwischen den Anbietern, aber alle hier empfohlenen VPNs sind ziemlich erschwinglich. Einige von ihnen kosten sogar weniger als zwei US-Dollar pro Monat! Du zahlst also weniger als den Preis eines Kaffees zum Mitnehmen pro Monat, um Deine Online-Daten zu schützen, online sicher zu bleiben und Deine digitale Freiheit zu bewahren. Dieser Seelenfrieden ist die Kosten auf jeden Fall wert.

Generell gesagt sind langfristige Abonnements günstiger als kurzfristige Pakete. Je länger Dein Abonnement ist, desto günstiger ist Dein Monatspreis.

Die besten VPNs bieten auch Geld-Zurück-Garantien an. Solltest Du Deine Meinung nach der Anmeldung ändern, kannst Du binnen eines bestimmten Zeitraums (normalerweise 30 Tage) eine Rückerstattung beantragen. Das ändert zwar nichts am Preis, aber es gibt Dir zusätzliche Sicherheit, falls Du Dir bezüglich der Kosten nicht sicher bist.

Hast Du Dich zu einem Kauf entschlossen, öffne unsere Seite mit den Gutscheinen, um exklusive Rabatte für Top-VPNs zu erhalten.

Gibt es kostenlosen VPNs?

Es gibt kostenlose VPNs. Allerdings zeigen unsere Tests, dass Premium-VPNs immer besser abschneiden.

Das liegt daran, dass kostenlose VPNs selten die Ressourcen haben, um so viel in Sicherheit, Leistung und Zuverlässigkeit zu investieren als die Premium-Konkurrenz. Sie eignen sich gut für einfaches Surfen, aber nicht viel mehr. Bei Streaming-Plattformen sind sie nicht besonders zuverlässig und ihre überlasteten Server führten dazu, dass unsere Torrents deutlich langsamer heruntergeladen werden konnten.

Das soll nicht heißen, dass es keine guten kostenlosen VPNs auf dem Markt gibt. Es gibt welche und sie nennen sich normalerweise “Freemium” VPNs. Das bedeutet lediglich, dass es sich um kostenlose Versionen von Premium-Software handelt, die also Werbung enthalten können. Die besten Freemium-VPNs finanzieren sich jedoch durch die Einnahmen von Premium-Nutzern, sodass Du lediglich mit Daten- und Bandbreitenbeschränkungen rechnen musst. Sie lassen sich nicht mit einem kostenpflichtigen Dienst gleichsetzen, sind allerdings eine gute Alternative.

Denke an das alte Sprichwort: "Bezahlst Du nicht für ein Produkt, bist Du das Produkt." Jedes kostenlose VPN, das wir hier empfohlen haben, ist zuverlässig und sicher. Allerdings gilt das nicht für alle. Wir sind auf eine Menge kostenloser VPNs gestoßen, die ihre Rechnungen durch den Verkauf Deiner Daten an Werbetreibende bezahlen. Wir haben sogar einige gefunden, bei denen es sich um kaum getarnten Betrug oder die Verbreitung von Malware handelt.

Erhalte jetzt den besten VPN-Dienst

Die Suche nach dem perfekten VPN kann zeitaufwändig und überwältigend sein. Einige sind besonders gut im Streaming, aber weniger sicher. Andere legen den Schwerpunkt auf Datenschutz, gehen aber Kompromisse bei der Geschwindigkeit ein. Um Dir Zeit zu sparen, hat unser Team sorgfältig über 300 VPN-Dienste getestet, um den besten zu identifizieren.

Unsere erste Wahl ist ExpressVPN. Es zeichnet sich durch seine robuste Sicherheit und beeindruckende Geschwindigkeit aus. Zudem engagiert es sich für die Privatsphäre. Noch besser, Du kannst ExpressVPN komplett risikofrei testen, weil es eine vertrauenswürdige Geld-Zurück-Garantie gibt. Ist es nicht das richtige VPN für Dich, kannst Du ganz einfach eine Rückerstattung beantragen.